《Kali安全渗透高级工程师》利用第三方服务对目标进行被动信息收集防止被发现

公众号【侠盗男爵】

本节所讲内容:

3.1 被动信息收集概述

3.2 DNS域名解析

原理-收集网站域名解析记录

3.3 使用Layer子域名挖掘机收集子域名信息

3.4 使用资产检索FOFA搜索引擎收集信息

3.5 ARL资产侦察灯塔系统搭建及使用

3.6 Google搜索引擎使用技巧

3.7 常见最新漏洞公布网站

3.1 被动信息收集

3.1.1 被动信息收集概述和目的

信息收集的方式可以分为两种:被动和主动。

被动信息收集方式是指利用第三方的服务对目标进行访问了解,比例:Google搜索。

主动的信息收集方式:通过直接访问、扫描网站,这种将流量流经网站的行为。比如:nmap扫描端口。

被动信息收集的目的:通过公开渠道,去获得目标主机的信息,从而不与目标系统直接交互,避免留下痕迹。

3.1.2 信息收集内容

1. IP地址段

2. 域名信息

3. 邮件地址

4. 文档图⽚数据

5. 公司地址

6. 公司组织架构

7. 联系电话 / 传真号码

8. 人员姓名 / 职务

9. 目标系统使⽤的技术架构

10. 公开的商业信息

3.1.3 信息用途

1. 信息描述目标

2. 发现目标

3. 社会工程学攻击

4. 物理缺口

3.2 信息收集-DNS

3.2.1 域名解析原理

插播:安全渗透

1、DNS 服务器概述:

运行DNS 服务器程序的计算机,储存DNS 数据库信息。DNS服务器分为根域DNS

服务器、顶级域名DNS服务器。根域DNS

服务器有13个,都存储了全部的顶级域名服务器的所在地址;顶级域名服务器存储了每位客户所注册的主机地址,这里对应到163.com.这个级别。

2、域名记录:A,Cname,NS,MX,PTR

(1)A记录(Address)正向解析

A记录是将一个主机名(全称域名FQDN)和一个IP地址关联起来。这也是大多数客户端程序默认的查询类型。例:xuegod.cn-> 8.8.8.6

(2)PTR记录(Pointer)反向解析

PTR记录将一个IP地址对应到主机名(全称域名FQDN)。这些记录保存在in-addr.arpa域中。

(3)CNAME记录

(Canonical Name)别名

别名记录,也称为规范名字(Canonical Name)。这种记录允许您将多个名字映射到同一台计算机。

例:http://www.xuegod.cn 对应IP8.8.8.6,http://web.xuegod.cn 对应IP8.8.8.6

(4)MX记录(Mail eXchange)

MX记录是邮件交换记录,它指向一个邮件服务器,用于电子邮件系统发邮件时根据 收信人的地址后缀来定位邮件服务器。

例:http://mail.xuegod.cn

当有多个MX记录(即有多个邮件服务器)时,则需要设置数值来确定其优先级。通过设置优先级数字来指明首选服务器,数字越小表示优先级越高。

(5)NS记录(Name Server)

NS(Name Server)记录是域名服务器记录,也称为授权服务器,用来指定该域名由哪个DNS服务器来进行解析。

例:http://dns.xuegod.cn

作业:登录:https://wanwang.aliyun.com/ 花50元/年 买域名绑定到你的云主机上

3、DNS 缓存服务器

缓存DNS服务器:不负责解析域,只是缓存域名解析结果。

DNS查询方式: 递归查询和迭代查询

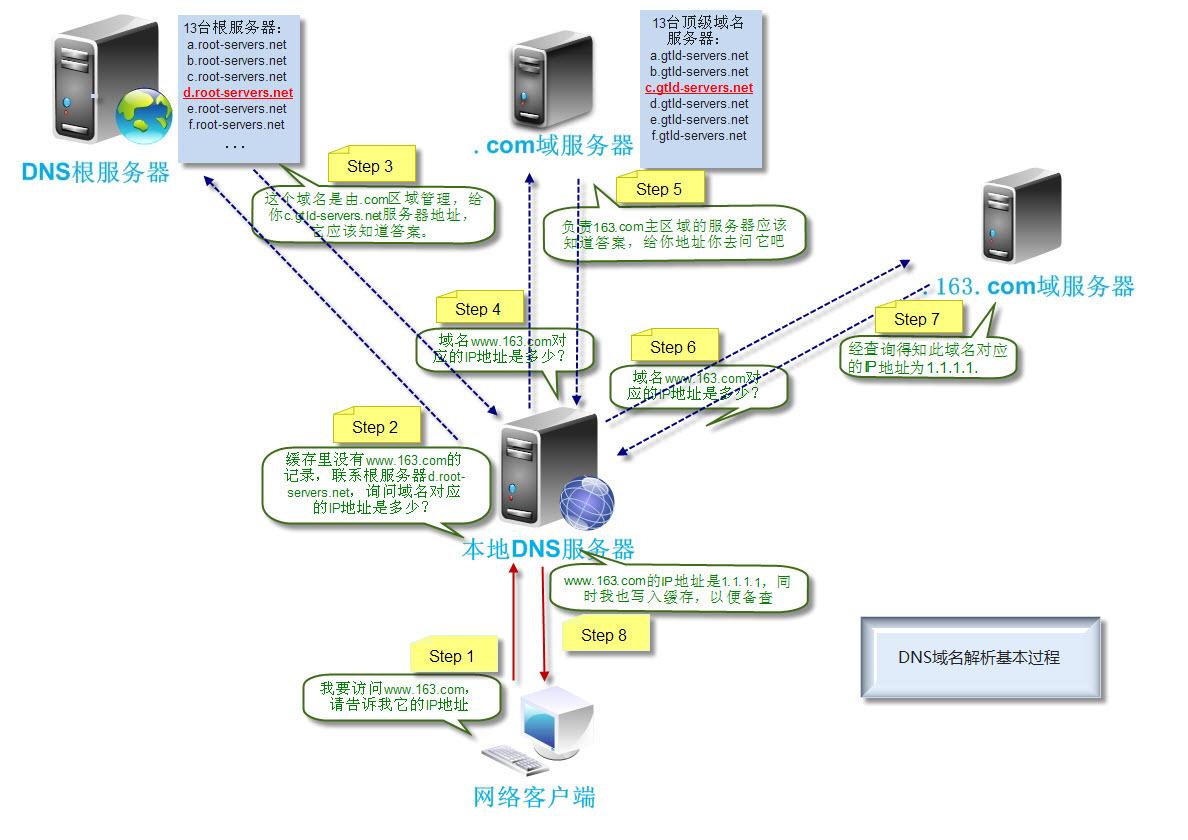

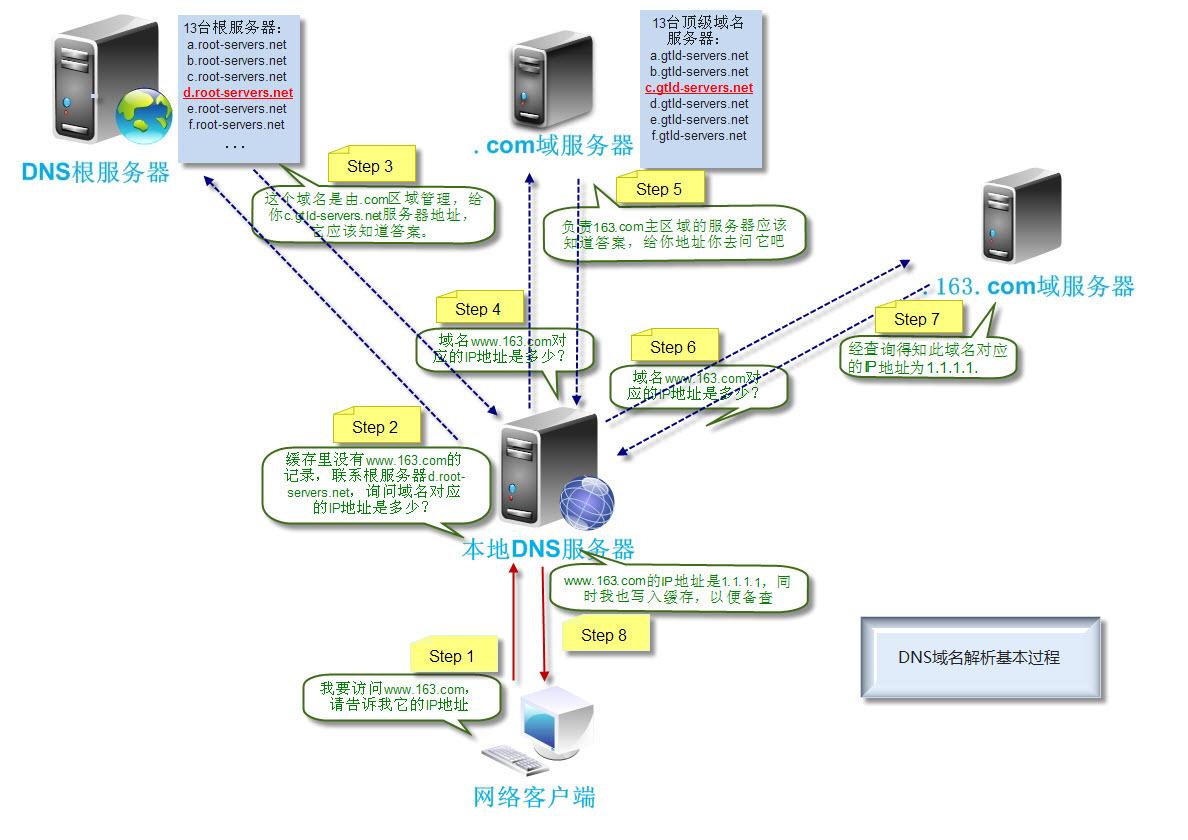

一个DNS查询过程,通过8个步骤的解析过程就使得客户端可以顺利访问www.163.com 这个域名,但实际应用中,通常这个过程是非常迅速的,如图 3-1 所示。

图 3-1 DNS查询过程示意图

DNS查询过程

1) 浏览器缓存:当用户通过浏览器访问某域名时,浏览器首先会在自己的缓存中查找是否有该域名对应的IP地址(若曾经访问过该域名且没有清空缓存便存在);

2) 系统缓存:当浏览器缓存中无域名对应IP,则会自动检查用户计算机系统Hosts文件DNS缓存,是否有该域名对应IP;

3) 路由器缓存

:当浏览器及系统缓存中均无域名对应IP则进入路由器缓存中检查,以上三步均为客户端的DNS缓存;

4) ISP(互联网服务提供商)DNS缓存(一般就是本地DNS服务器):当在用户客户端查找不到域名对应IP地址,则将进入ISP DNS缓存中进行查询。比如你用的是电信的网络,则会进入电信的DNS缓存服务器中进行查找;

5) 根域名服务器:当以上均未完成,则进入根服务器进行查询。全球仅有13台根域名服务器,1个主根域名服务器,其余12为辅根域名服务器。根域名收到请求后会查看区域文件记录,若无则将其管辖范围内顶级域名(如.com)服务器IP告诉本地DNS服务器;

6) 顶级域名服务器:顶级域名服务器收到请求后查看区域文件记录,若无则将其管辖范围内主域名服务器的IP地址告诉本地DNS服务器;

7) 主域名服务器:主域名服务器接受到请求后查询自己的缓存,如果没有则进入下一级域名服务器进行查找,并重复该步骤直至找到正确纪录;

8)保存结果至缓存:本地域名服务器把返回的结果保存到缓存,以备下一次使用,同时将该结果反馈给客户端,客户端通过这个IP地址与web服务器建立链接。

3.2.2 DNS信息收集-NSLOOKUP

ctrl+shift++ 终端字体放大

ctrl+ - 终端字体缩小

1、将域名解析为IP地址

┌──(root xuegod53)-[~]

└─# ping http://xuegod.cn

PING http://xuegod.cn (101.200.128.35) 56(84) bytes of data.

64 bytes from http://xuegod.cn (101.200.128.35): icmp_seq=1 ttl=52 time=90.3 ms

域名的IP

2、使用nslookup查看域名

└─# nslookup http://xuegod.cn

Server: 114.114.114.114 #DNS服务器

Address: 114.114.114.114#53 #DNS服务器地址

Non-authoritative answer:

Name: http://xuegod.cn #我们解析的域名

Address: 101.200.128.35 #解析到的IP地址

例2:查看百度

└─# nslookup http://www.baidu.com

Server: 114.114.114.114

Address: 114.114.114.114#53

Non-authoritative answer:

http://www.baidu.com canonical name = www.a.shifen.com.

Name: http://www.a.shifen.com

Address: 220.181.38.149

Name: http://www.a.shifen.com 是http://www.baidu.com的域名别名

Address: 220.181.38.150

3.2.3 DNS信息收集-DIG

语法: dig (选项) 需要查询的域名

@: 指定进行域名解析的域名服务器;

any #显示所有类型的域名记录。默认只显示A记录

┌──(root xuegod53)-[~]

└─# dig http://xuegod.cn

└─# dig @114.114.114.114 http://xuegod.cn

└─# dig @114.114.114.114 http://xuegod.cn any #any表示查询所有

; > DiG 9.11.5-P4-3-Debian > @114.114.114.114 xuegod.cn any

; (1 server found)

;; global options: +cmd

;; Got answer:

;; ->>HEADER

;; flags: qr rd ra; QUERY: 1, ANSWER: 5, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;xuegod.cn. IN ANY

;; ANSWER SECTION:

xuegod.cn. 295 IN A 101.200.128.35

xuegod.cn. 86095 IN NS dns8.hichina.com.

xuegod.cn. 86095 IN NS dns7.hichina.com.

xuegod.cn. 295 IN MX 5 mxbiz1.qq.com.

xuegod.cn. 295 IN MX 10 mxbiz2.qq.com.

使用-x参数IP反查域名

└─# dig -x 114.114.114.114

114.114.114.114.in-addr.arpa. 22 IN PTR http://public1.114dns.com

注:114.114.114.114反向解析为http://public1.114dns.com

└─# ping http://public1.114dns.com

PING http://public1.114dns.com (114.114.114.114)

查询DNS服务器bind版本信息

查询DNS版本信息的目的:可以通过版本信息来查找相关版本漏洞的利用方式

例1: 查看dnspod的域名服务器http://ns3.dnsv4.com使用bind的软件版本信息

└─# dig txt chaos VERSION.BIND @http://ns3.dnsv4.com

;; QUESTION SECTION:

;VERSION.BIND. CH TXT

;; ANSWER SECTION:

VERSION.BIND. 0 CH TXT "1.1.1711.01" #这是软件包版本信息

说明:

txt记录类型

chaos类级别

version版本信息

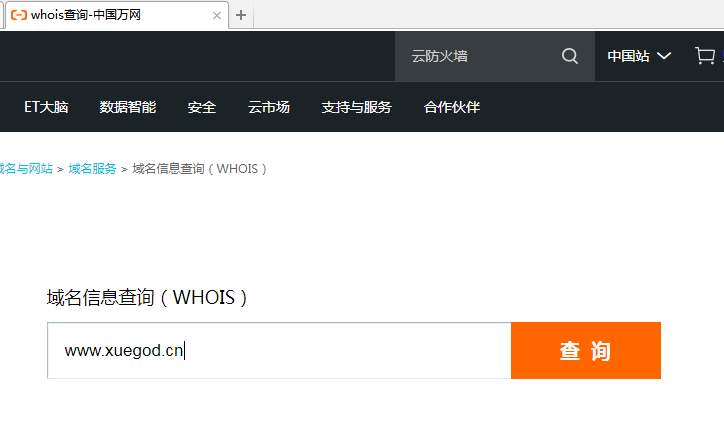

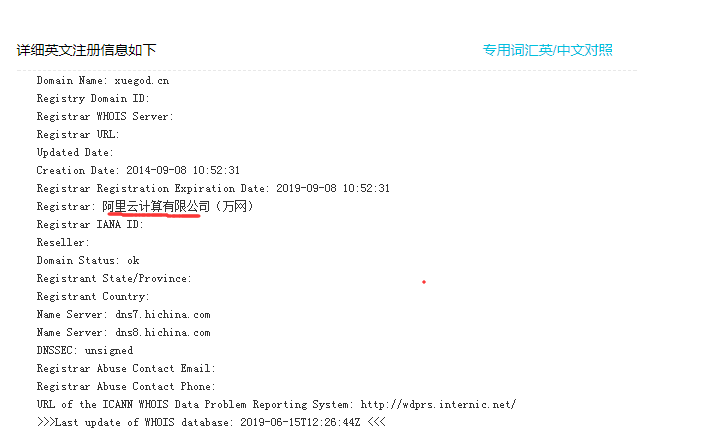

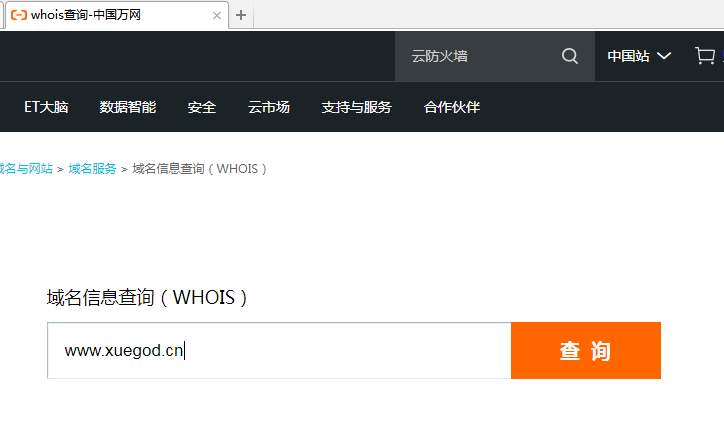

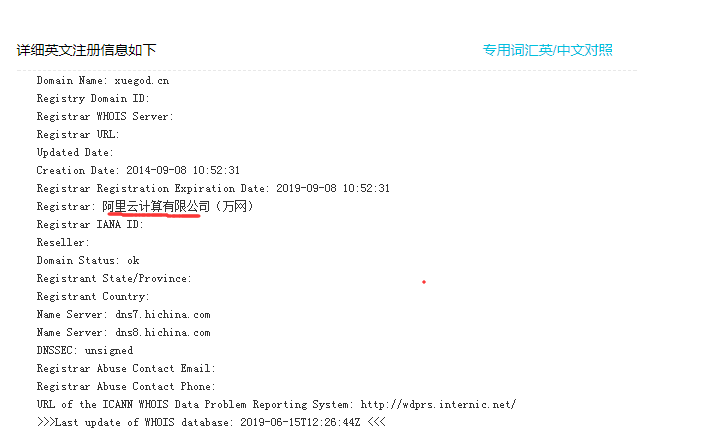

3.2.4 查询网站的域名注册

信息和备案信息

1、Whois 查询方式Web接口查询和Whois命令查询

(1)、通过Web接口查询:

这里只是举例2个其实有很多。

阿里云:https://whois.aliyun.com/

站长之家:http://whois.chinaz.com/

(2)、Whois命令查询

┌──(root xuegod53)-[~]

└─# whois http://xuegod.cn

Domain Name: http://xuegod.cn

ROID: 20140908s10001s72166376-cn

Domain Status: ok

Registrant: 北京学神科技有限公司

Registrant Contact Email: jianmingbasic@163.com

Sponsoring Registrar: 阿里云计算有限公司(万网)

Name Server: http://dns7.hichina.com

Name Server: http://dns8.hichina.com

Registration Time: 2014-09-08 10:52:31

Expiration Time: 2021-09-08 10:52:31

DNSSEC: unsigned

2、备案信息查询

(1)、Web接口查询:

http://icp.chinaz.com/

(2)、天眼查 https://www.tianyancha.com/

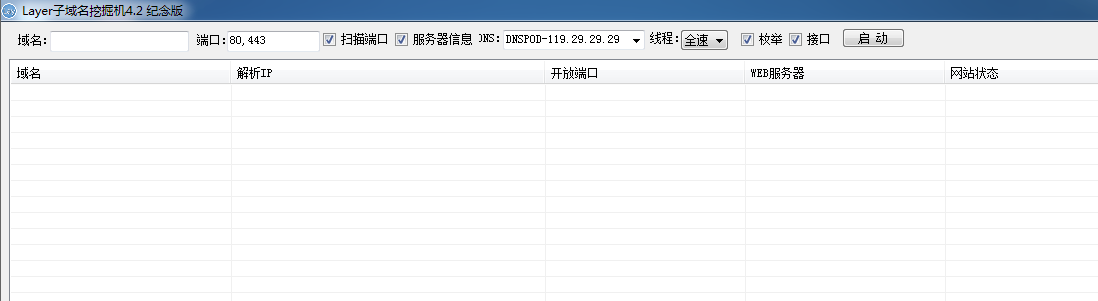

3.3 使用Layer子域名挖掘机收集子域名信息

Layer子域名挖掘机是一款域名查询

工具,可提供网站子域名查询服务。拥有简洁的界面、简单的操作模式,支持服务接口、暴力搜索、同服挖掘三种模式,支持打开网站、复制域名、复制IP、复制CDN、导出域名、导出IP、导出域名+IP、导出域名+IP+WEB服务器以及导出存活网站。

3.3.1 子域名介绍

顶级域名是域名的最后一个部分,即是域名最后一点之后的字母,例如在http://example.com这个域名中,顶级域是.com(或.COM),大小写视为相同。

常见的顶级域主要分2类:

1、通用顶级类别域名共6个, 包括用于科研机构的.ac;用于工商金融企业的.com;用于教育机构的.edu;用于政府部门的.gov;用于互联网络信息中心和运行中心的.net;用于非盈利组织的.org。

2、国家及地区顶级域,如".cn"代表中国,".uk"代表英国等,地理顶级域名一般由各个国家或地区负责管理。

.jp代表什么?

子域名(Subdomain Name),凡顶级域名前加前缀的都是该顶级域名的子域名,而子域名根据技术的多少分为二级子域名,三级子域名以及多级子域名。

3.3.2 挖掘子域名的重要性

子域名是某个主域的二级域名或者多级域名,在防御措施严密情况下无法直接拿下主域,那么就可以采用迂回战术拿下子域名,然后无限靠近主域。

例如:http://www.xxxxx.com 主域不存在漏洞,并且防护措施严密。而二级域名 http://edu.xxxxx.com存在漏洞,并且防护措施松散。

1. 子域名挖掘工具 :Layer子域名挖掘机。

2. 搜索引擎挖掘 如: 在Google中输入 site:http://qq.com

3. 第三方网站查询:http://tool.chinaz.com/subdomain、https://dnsdumpster.com/

4. 证书透明度公开日志枚举:https://crt.sh/ 、http://censys.io/

5. 其他途径:https://phpinfo.me/domain 、http://dns.aizhan.com

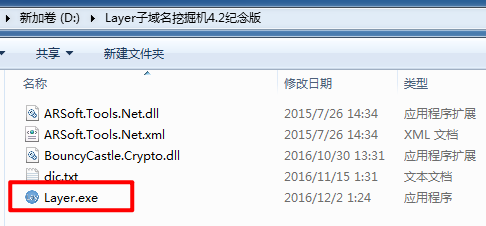

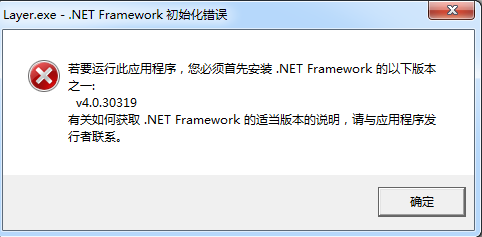

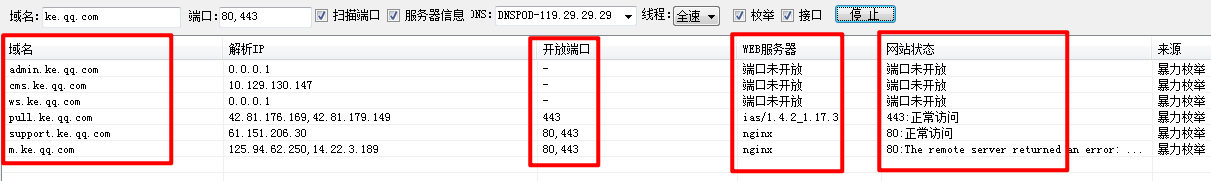

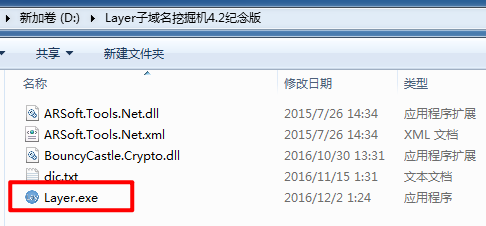

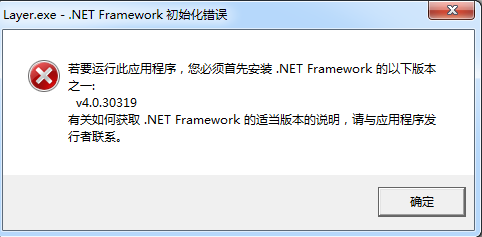

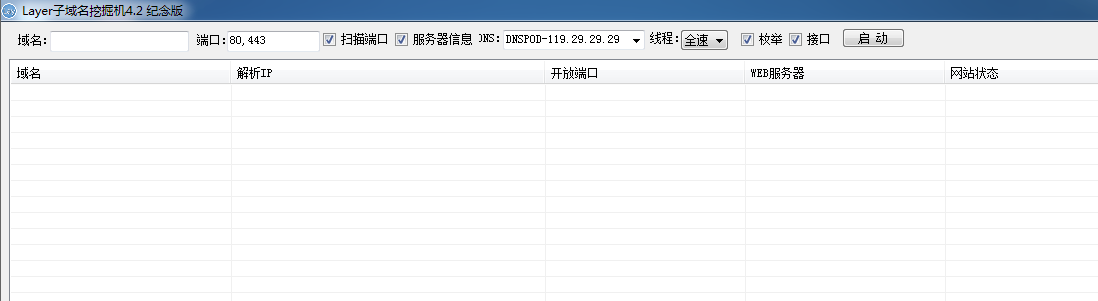

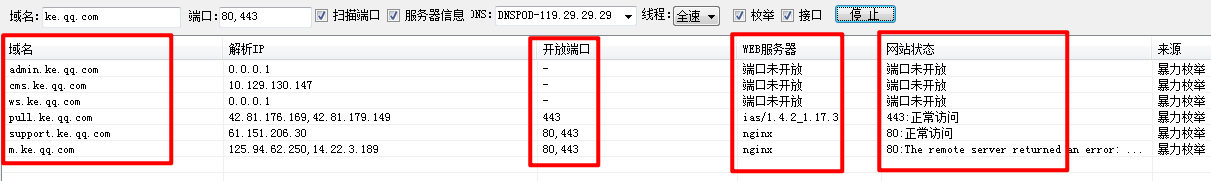

3.3.3 使用Layer子域名挖掘机进行子域名挖掘

启动Layer

Layer需要 .NET环境支持,如提示:

安装下课程资料中的dotNetFx40_Full_x86_x64.exe,安装完再次点击Layer.exe就可以正常启动了。

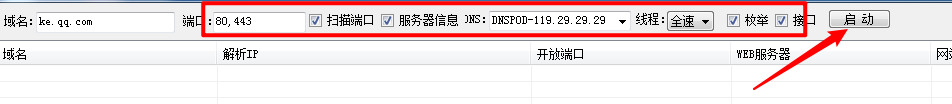

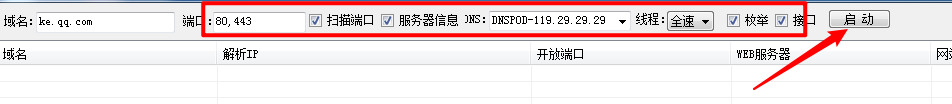

在域名右侧的文本框输入想要搜索的域名,比如http://ke.qq.com

如果要使用自定义字典,请把字典文件命名为dic.txt,放到跟程序同目录下,程序会自动加载字典。

如果没有自定义字典,程序会自动使用内置字典,内置字典总共175万多条数据,内容包括了常用子域名,以及3000+常用单词和1-3位所有字母。

如果要爆破二级以下域名,可以直接填入要爆破的子域名,程序会自动拼接下一级子域。比如填入http://ke.baidu.com,程序会爆破 .http://ke.baidu.com下面的域名。

其他配置默认,直接点击启动

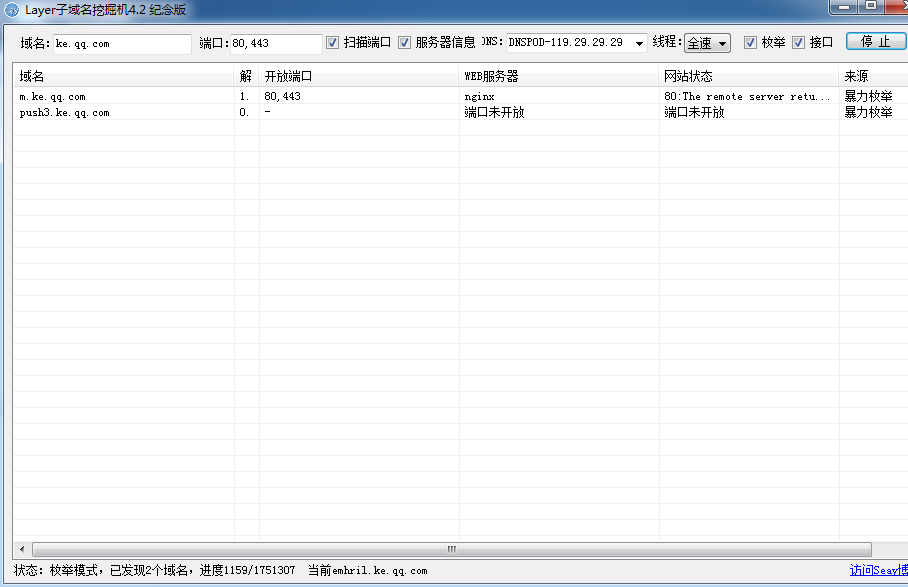

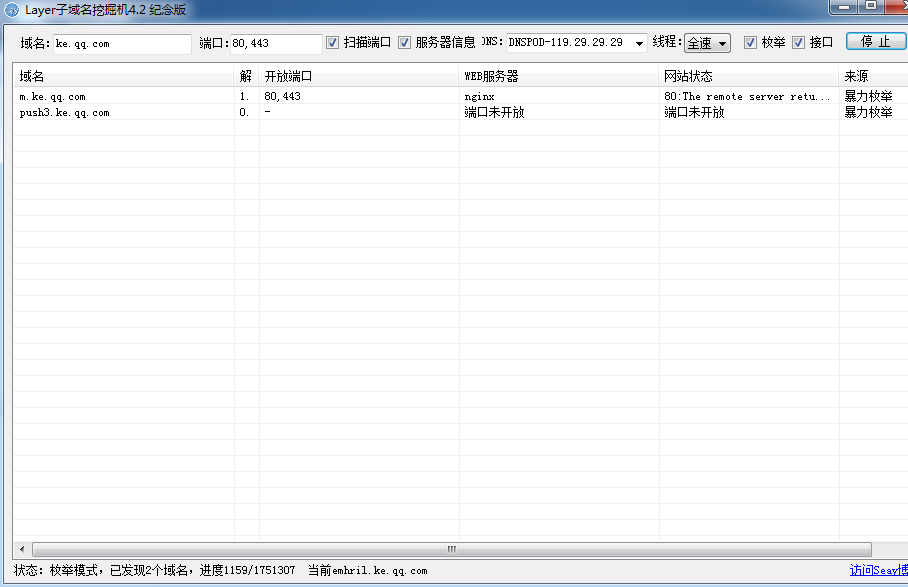

稍等一会,开始进行暴力搜索子域名

接下来是一个漫长的等待过程。

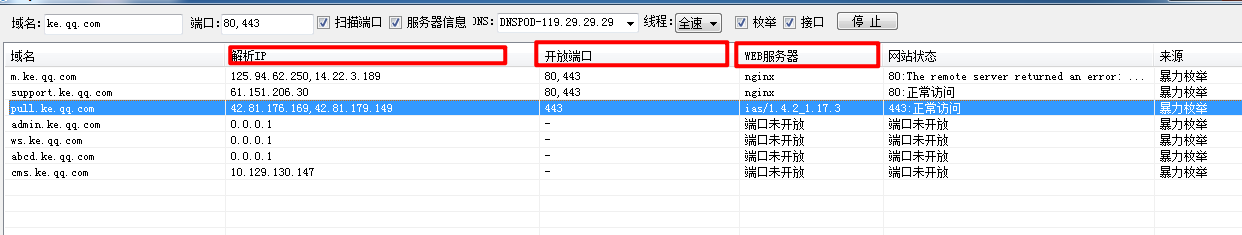

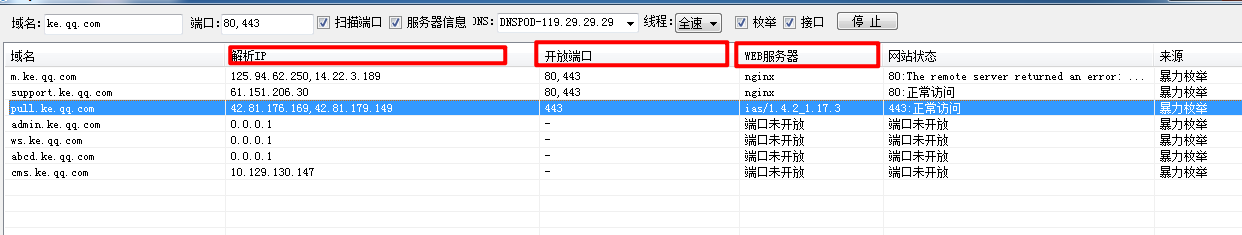

从已收集到的子域名,可以查看80和443端口的开放状态、WEB服务器和网站状态。

点击某个标题栏可以进行排序显示

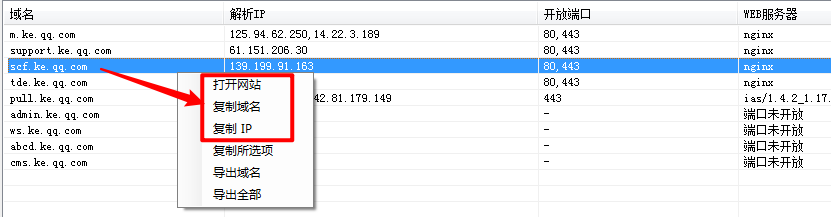

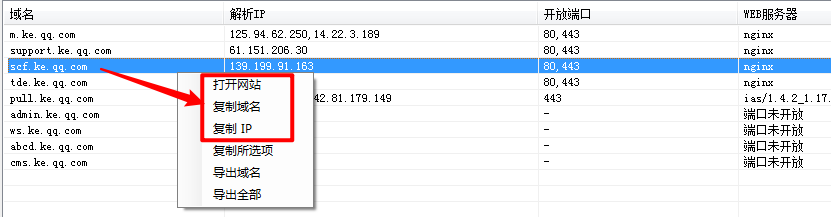

右键单击某个域名可以打开网站、复制域名、复制IP

点击复制所选项,可以把选中的该域名的所有信息复制出来。

域名 解析IP 开放端口 WEB服务器 网站状态

http://scf.ke.qq.com 139.199.91.163 80,443 nginx 80:The remote server returned an error: (404) Not Found.

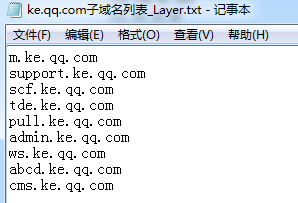

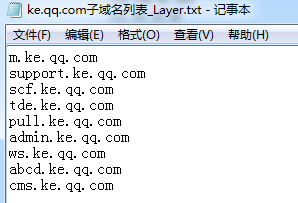

点击 导出域名 可以导出所有暴出的域名。

3.4 使用资产检索FOFA搜索引擎收集信息

3.4.1 FOFA介绍

FOFA是一款非常强大的搜索引擎,FOFA(网络空间资产检索系统

)是世界上数据覆盖更完整的IT设备搜索引擎,拥有全球联网IT设备更全的DNA信息。探索全球互联网的资产信息,进行资产及漏洞影响范围分析、应用分布统计、应用流行度态势感知等。相对于shodan

来说FOFA的优点就是更加本土化,拥有更多的域名数据,建立了全球最大的资产规则集,而且现在已经更新了识别蜜罐

的功能。

3.4.2 FOFA基础语法

详细语法规则

请参考FOFA官网https://FOFA.so/,以下仅以实战角度出发总结常用语法。

常用语法如下:

1. title网站标题

title="beijing" 从标题中搜索“北京”

例如我们要搜索title中包含学神教育的资产。

title="学神教育"

获取到1条独立IP的资产。但是有3条记录。

http://www.xuegod.cn http://xuegod.cn 101.200.128.35 这三条记录对应的都是同一台服务器。

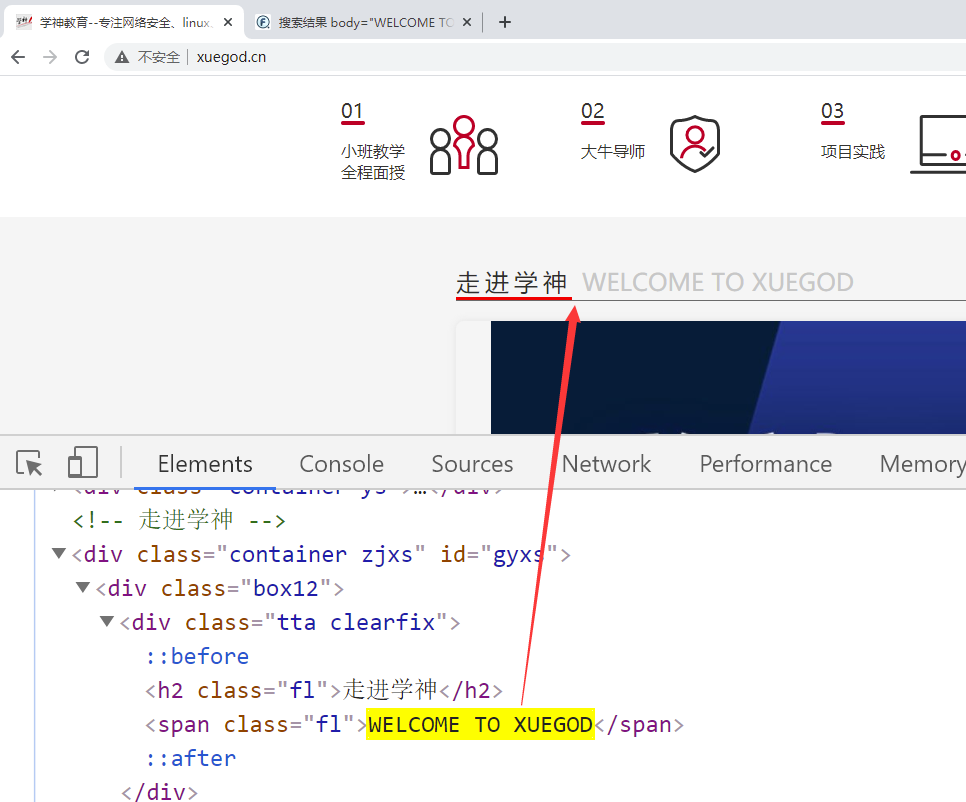

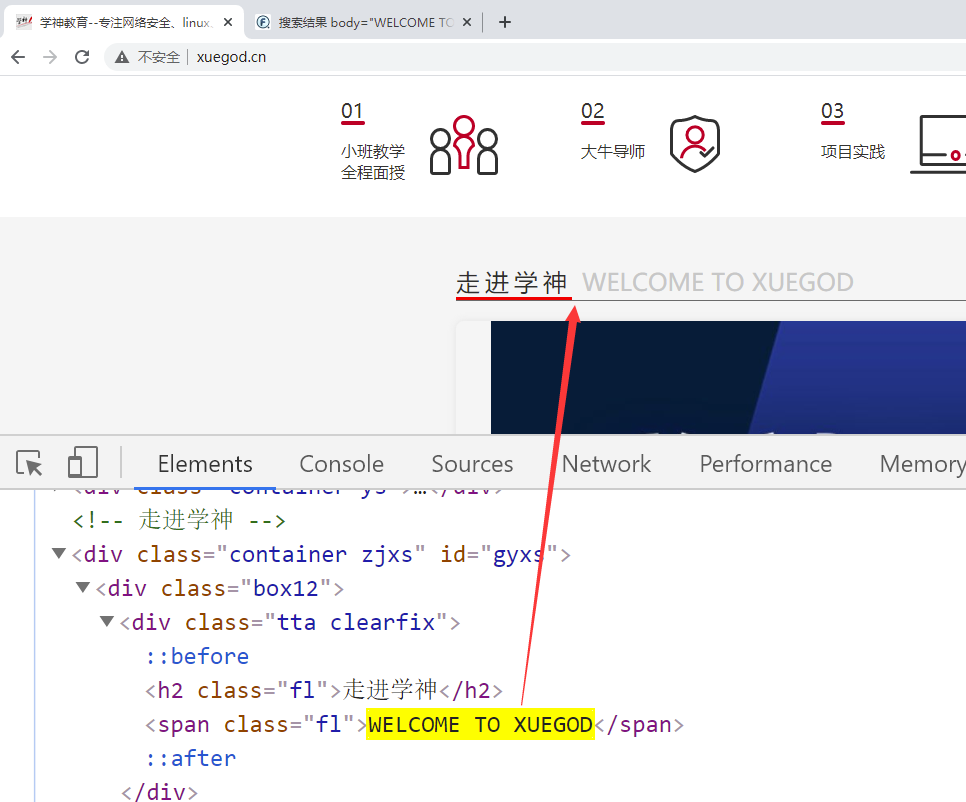

2. body页面内容

body可以通过页面中包含的特定字符串来搜索资产。

body="WELCOME TO XUEGOD"

同样可以通过body定位到学神资产。

3. domain域名

搜索域名中包含http://xuegod.cn的资产,此方法相当于子域名的搜索。

domain="http://xuegod.cn"

共4条记录3条独立ip

http://www.xuegod.cn

http://xuegod.cn

http://shop.xuegod.cn

http://bbs.xuegod.cn

3.4.3 实战-FOFA根据地区搜索

country="CN" 搜索指定国家(编码)的资产。

region="Xinjiang" 搜索指定行政区的资产

city="beijing" 搜索指定城市的资产。

排除地区方法使用 !=

例如在通过domain搜索资产的时候会有香港的服务器,那如何排除香港的服务器?

domain="http://xuegod.cn" && region!="HK"

通过语法组合进行筛选,&&表示左右2个条件都需要满足,左边条件为包含http://xuegod.cn域名的资产,右边条件则为地区不等于HK,HK表示香港。这样就能够帮我们定位到不包含香港服务器的资产。

通过组合条件使搜索更加精准

(domain="http://xuegod.cn" && region!="HK") && body="WELCOME TO XUEGOD"

搜索http://xuegod.cn域名排除香港的资产列表,并且body中包含WELCOME TO XUEGOD

这样我们可以精准定位到xuegod官网,虽然看起来有些多余,但是在实战中我们搜索资产的时候会有很多意外符合条件的资产被我们搜索到,所以多个条件组合可以帮我们把搜索结果筛选的更加准确。

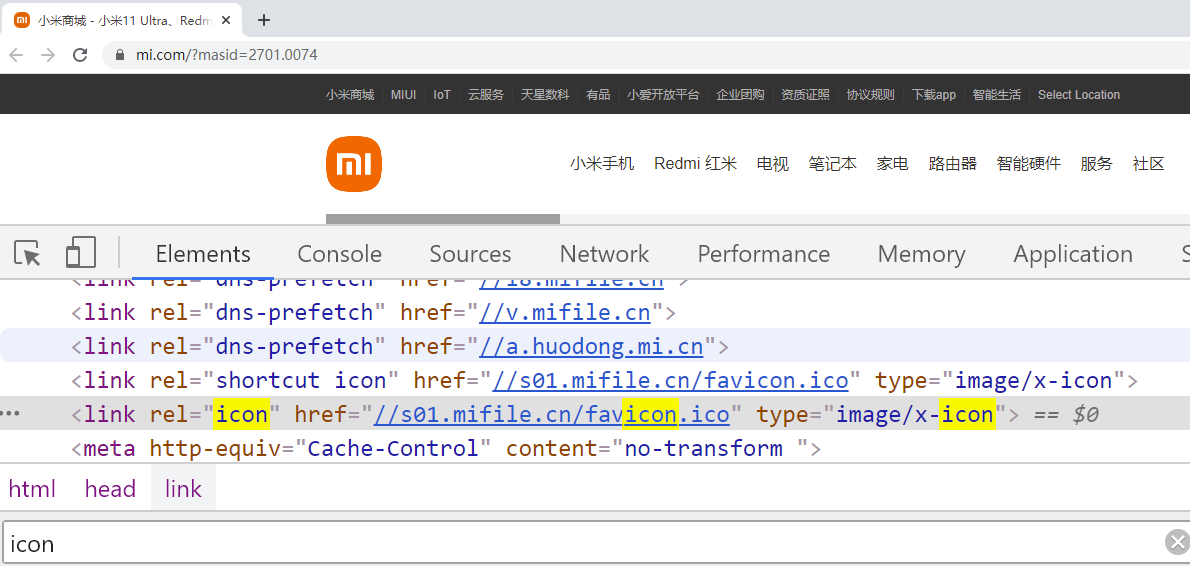

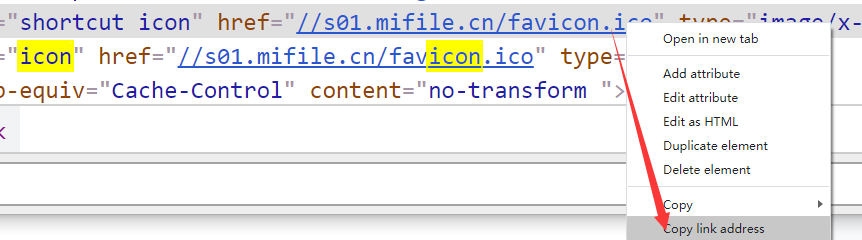

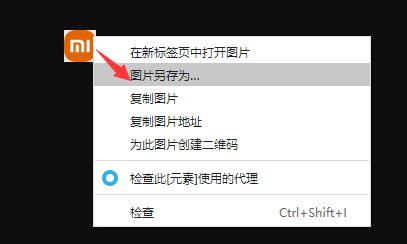

3.4.4 实战-FOFA通过icon图标搜索资产

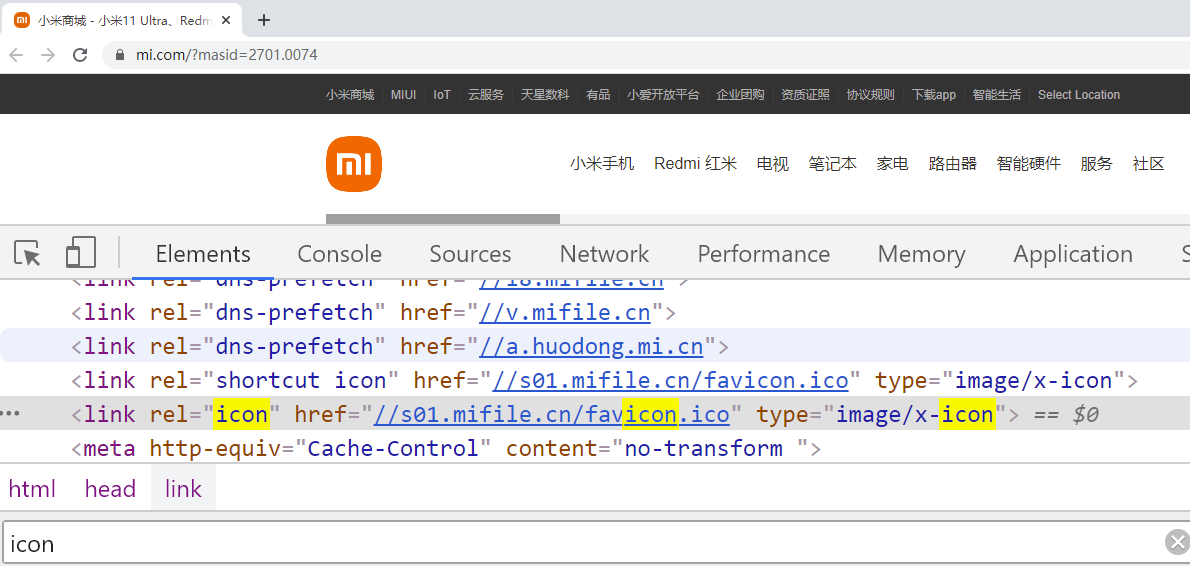

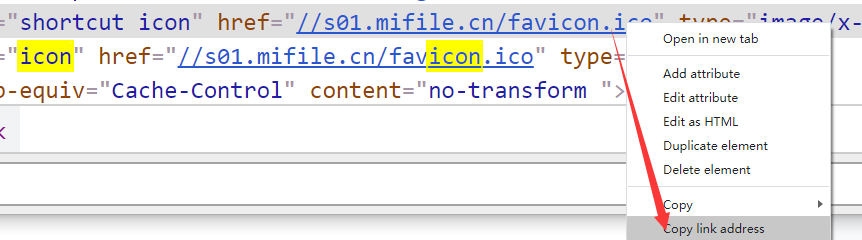

icon是网站的图标也就是每个网站title上显示的图片

例如小米官网:https://www.mi.com/

拷贝link address

下载保存icon图片

https://s01.mifile.cn/favicon.ico

FOFA搜索可以将下载的文件直接拖进来。

FOFA会自动计算icon的hash值,然后通过hash值

进行搜索资产。

icon_hash="-472588776"

通过icon可以搜索到所有使用了相同icon的站点,但是需要注意的是这个文件任何网站都可以使用,所以会有非小米官方的资产被收集到。并且小米前一阵子更换了新的icon,所以一定会有旧的资产没有更换为新的icon,所以大家掌握方法的时候也需要把实际问题带入进来,思考如何解决。

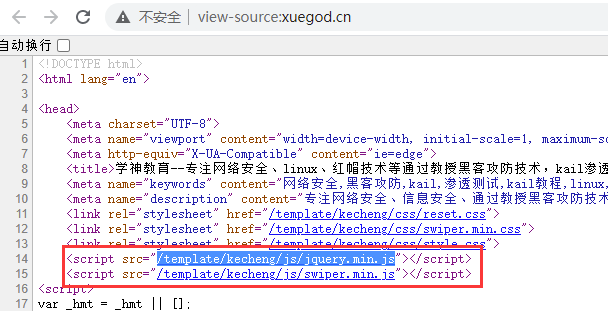

3.4.5 实战-FOFA通过JavaScript文件查询

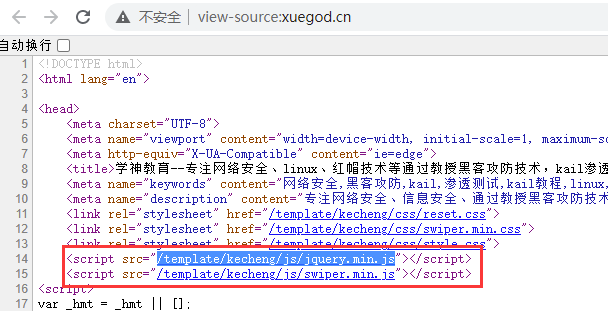

通过页面中包含的js文件进行查询定位,比如xuegod官网,使用Chrome浏览器访问:www.xuegod.cn,右键空白处查看源代码。

/template/kecheng/js/jquery.min.js

FOFA语法:

js_name="/template/kecheng/js/jquery.min.js"

这种使用方法和body实际使用起来类似。但是通过js_name搜索到的内容少一条ip。

body="/template/kecheng/js/jquery.min.js"

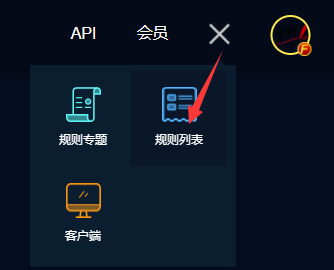

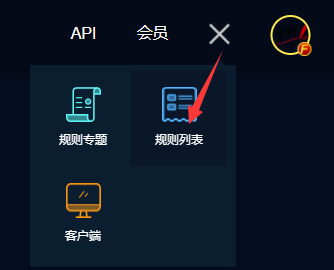

3.4.6 实战-通过使用FOFA规则列表搜索CMS资产

例如:搜索与xuegod官网相同的cms资产,学神官网使用的是PbootCMS

点击后自动调用FOFA语法:app="PBOOTCMS"

这样全网使用PBOOTCMS的资产全部被搜索出来。

3.5 ARL资产侦察灯塔系统搭建及使用

3.5.1 资产侦察灯塔系统简介

1、简介

ARL(Asset Reconnaissance Lighthouse)资产侦查灯塔旨在快速发现并整理企业外网资产并为资产构建基础数据库,无需登录凭证或特殊访问即可主动发现并识别资产,让甲方安全团队或者渗透测试人员快速寻找到指定企业资产中的脆弱点,降低资产被威胁利用的可能性并规避可能带来的不利影响。

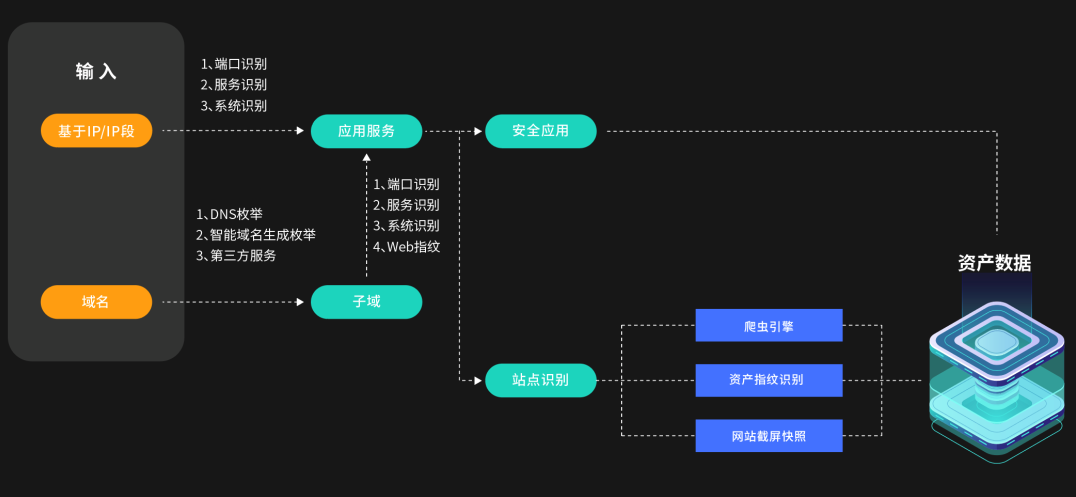

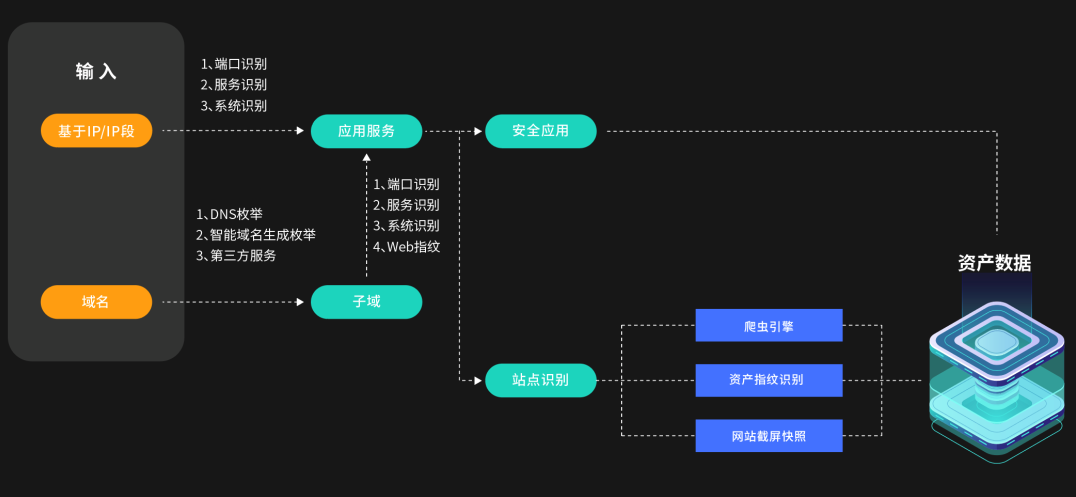

2、产品架构

资产梳理的路径会根据输入的数据进行变动与调整。如输入数据为基于域名时,采用的技术手段包括DNS枚举、智能域名生成枚举、第三方API服务来获取子域名,随后将域名解析为IP(当输入数据基于IP时,可直接进入后续阶段),既是对IP进行端口扫描、服务识别、系统识别、站点识别和WEB指纹识别,同时爬取站点URL,并对首页进行截图,完成资产发现。

当通过域名或是IP识别出对应的安全应用后,便可将其与鱼鹰(Osprey)poc漏洞检测框架、通用漏洞扫描

(CRS)、漏洞预警系统(VAS)和漏洞盒子相关联,快速准确识别资产威胁,降低资产风险。

3、工具特色

更快速,无需要登录凭证或特殊访问,即可发现并识别资产,使用主动发现来识别资产,资产发现速度快,普通域名任务只需数分钟。

更全面

通过域名解析、递归子域名、IP端口信息扫描、关联分析

等多种方式 进行资产发现,目标支持IP, IP段和域名,完善的API接口,方便与其他平台进行联动输出资产信息,搜索引擎调用,补全无法从首页爬取的URL。

更有效

能够让甲方安全团队或者渗透测试人员更加有效地梳理在线资产,寻找到指定企业资产中的薄弱点和攻击面

4、免责声明

如果您下载、安装、使用、修改本系统及相关代码,即表明您信任本系统。在使用本系统时造成对您自己或他人任何形式的损失和伤害,我们不承担任何责任。

如您在使用本系统的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。

请您务必审慎阅读、充分理解各条款内容,特别是免除或者限制责任的条款,并选择接受或不接受。

除非您已阅读并接受本协议所有条款,否则您无权下载、安装或使用本系统。您的下载、安装、使用等行为即视为您已阅读并同意上述协议的约束。

3.5.2 资产侦察灯塔系统搭建

1、系统要求

目前暂不支持Windows,Linux和MAC建议采用Docker运行,系统配置最低2核4G。

由于自动资产发现过程中会有大量的的发包,建议采用云服务器可以带来更好的体验。

实验环境:

系统:centos7.5,主机名:xuegod63,IP地址:192.168.1.63

2、资产侦察灯塔系统搭建

1)、部署 docker 容器虚拟化平台

安装 docker 环境依赖

[root@xuegod63 ~]# yum install -y yum-utils device-mapper-persistent-data lvm2

配置国内 docker 的 yum 源(阿里云)

[root@xuegod63 ~]# yum-config-manager --add-repo http://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

安装epel扩展仓库

[root@xuegod63 ~]# yum -y install epel-release

安装 docker-ce和docker-compose

[root@xuegod63 ~]# yum install docker-ce docker-ce-cli http://containerd.io docker-compose -y

注:

docker-ce-cli 作用是 docker 命令行工具包

http://containerd.io 作用是容器接口相关包

Compose 是用于定义和运行多容器 Docker 应用程序的工具。通过 Compose,您可以使用 YML 文件来配置应用程序需要的所有服务。然后,使用一个命令,就可以从 YML 文件配置中创建并启动所有服务。

启动docker并设置开机自启动

[root@xuegod63 ~]# systemctl start docker && systemctl enable docker

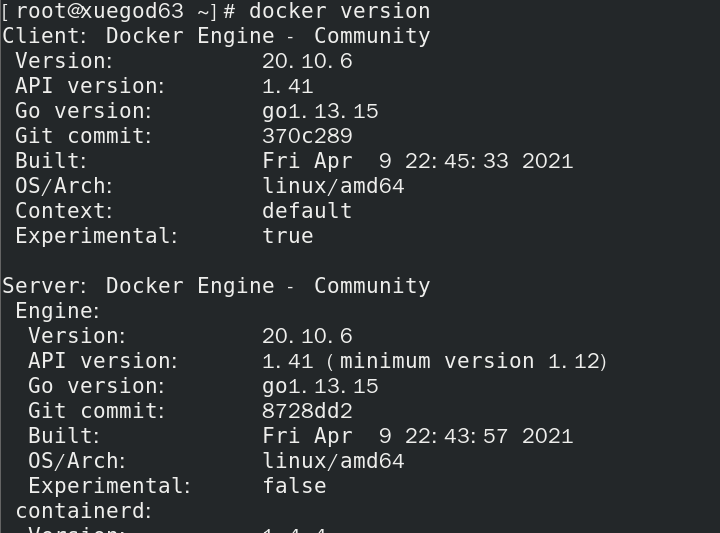

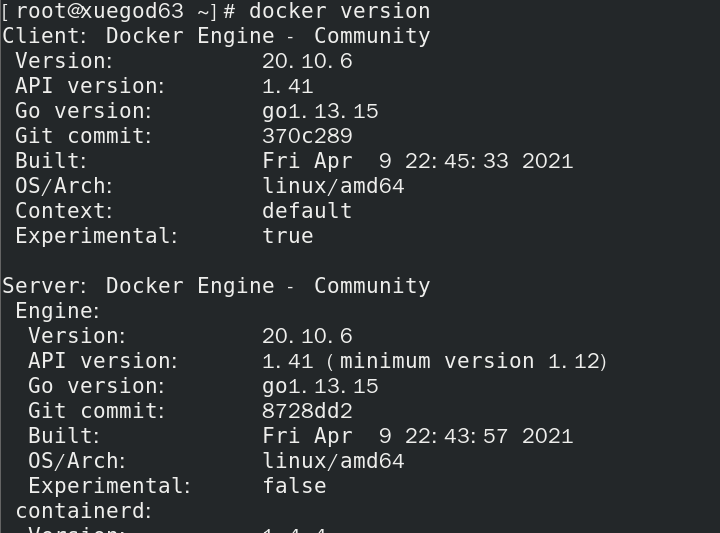

[root@xuegod63 ~]# docker version #显示 Docker 版本信息

可以正常查看docker版本信息,说明docker部署没有问题。

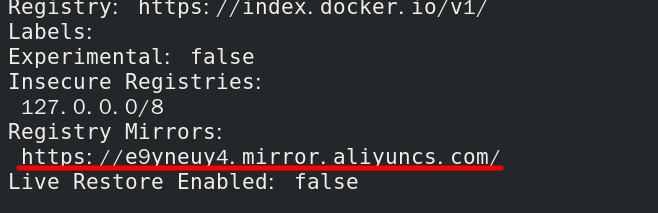

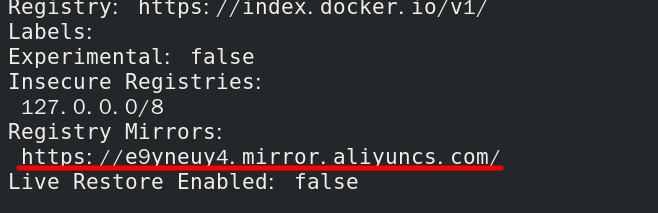

使用阿里云 docker 镜像加速器,提升 pull 的速度

创建配置文件 daemon.json

[root@xuegod63 ~]# vim /etc/docker/daemon.json #需要手劢创建 daemon.json

文件。 写入以下内容

{

"registry-mirrors

": ["https://e9yneuy4.mirror.aliyuncs.com"]

}

[root@xuegod63 ~]# systemctl daemon-reload

[root@xuegod63 ~]# systemctl restart docker

[root@xuegod63 ~]# docker info

可以看到镜像仓库的地址,已经改为阿里云

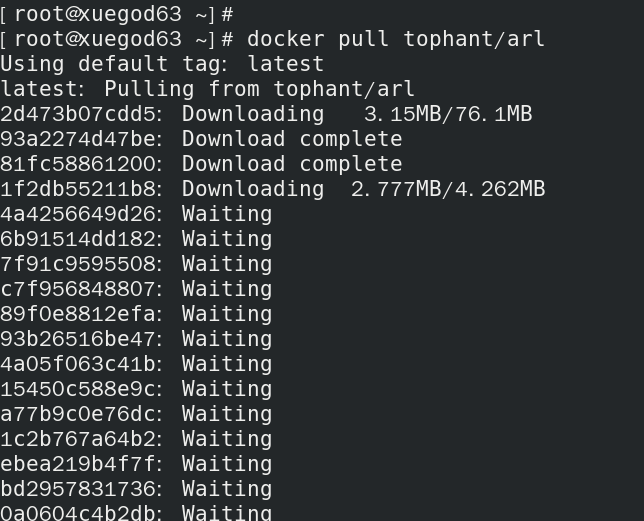

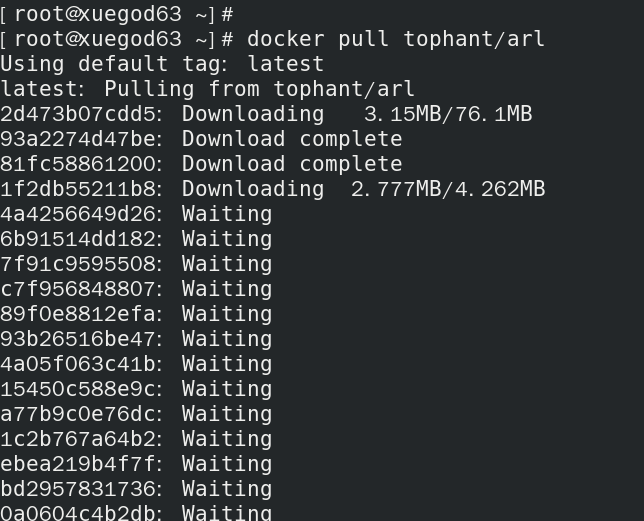

2)、资产侦察灯塔系统部署

拉取镜像

[root@xuegod63 ~]# docker pull tophant/arl

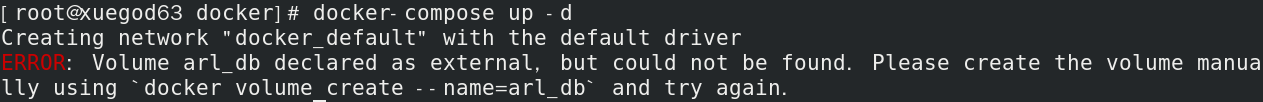

docker-compose 启动

[root@xuegod63 ~]# git clone https://github.com/TophantTechnology/ARL

[root@xuegod63 ~]# cd ARL/docker/

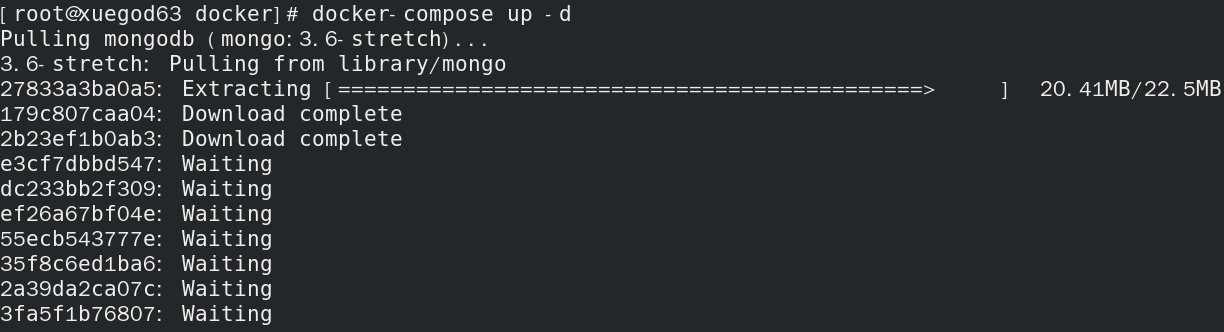

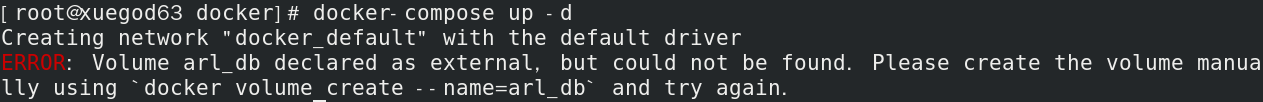

[root@xuegod63 ~]# docker-compose up -d

根据报错提示,我们执行:

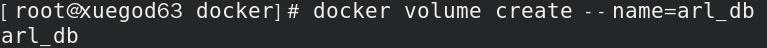

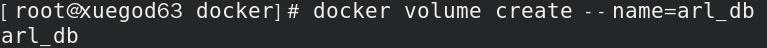

[root@xuegod63 ~]# docker volume create --name=arl_db

再次执行 docker-compose

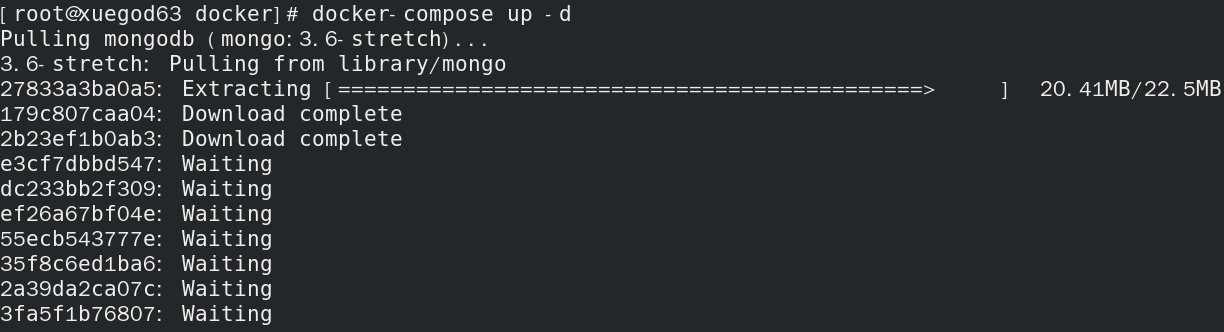

[root@xuegod63 ~]# docker-compose up -d

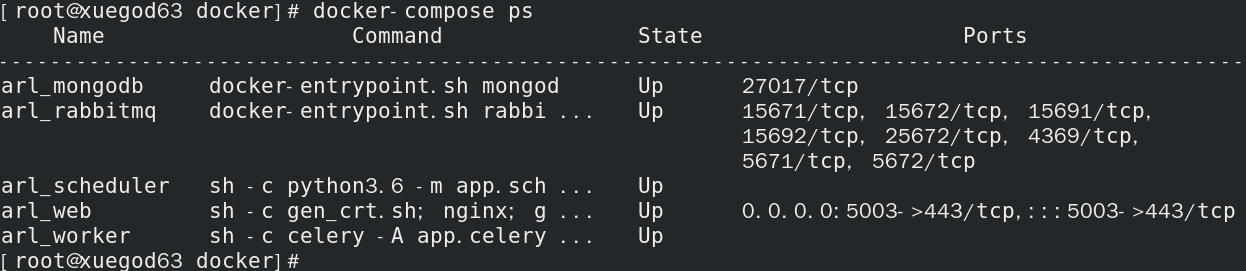

查看是否运行正常

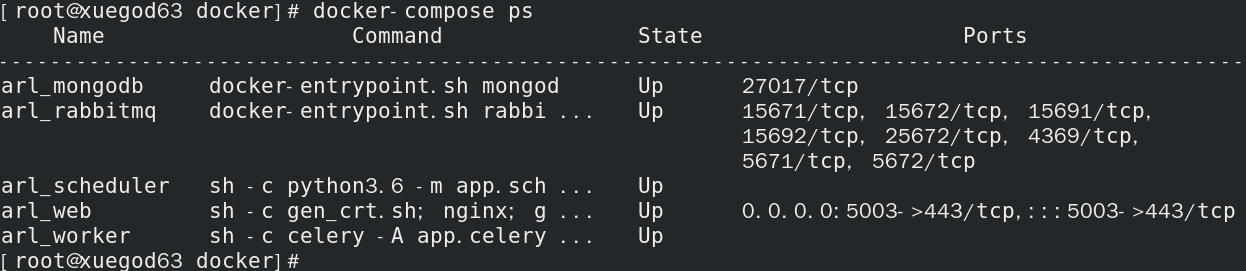

[root@xuegod63 ~]# docker-compose ps

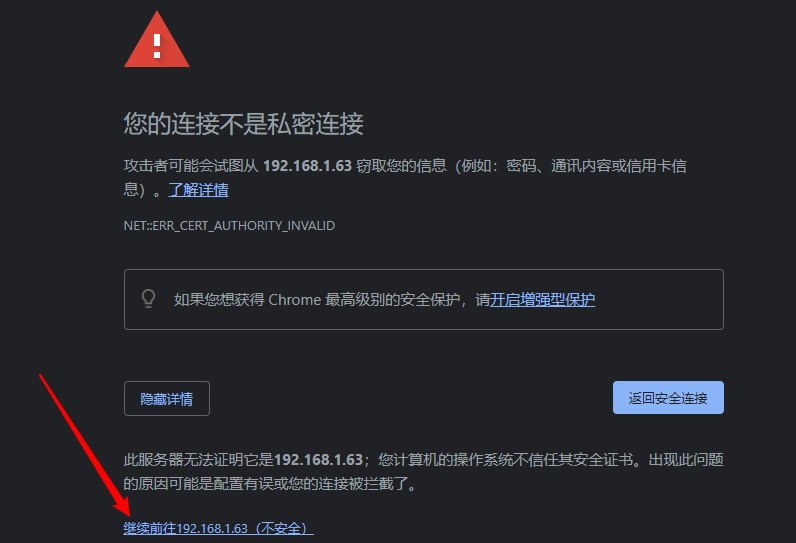

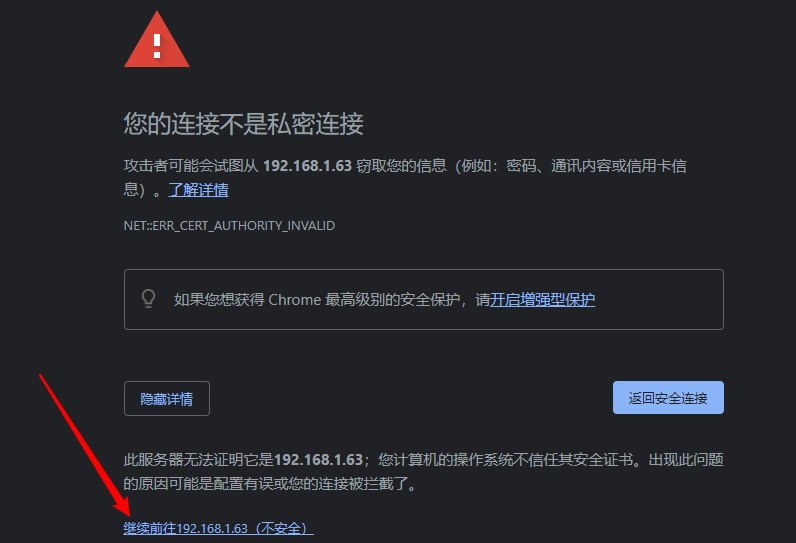

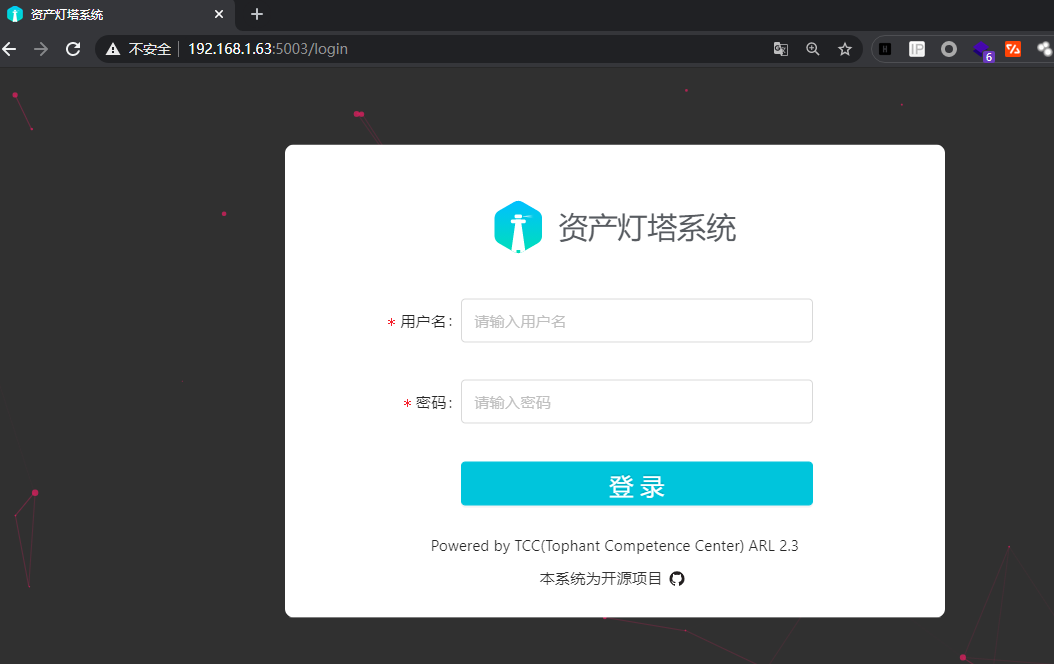

打开谷歌浏览器,访问:https://192.168.1.63:5003/

使用默认账号:admin,密码:arlpass登录

3.5.3 资产侦察灯塔系统的使用

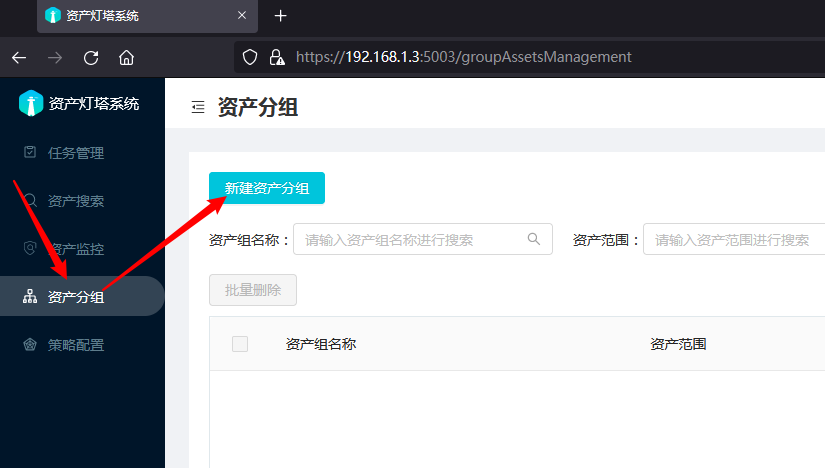

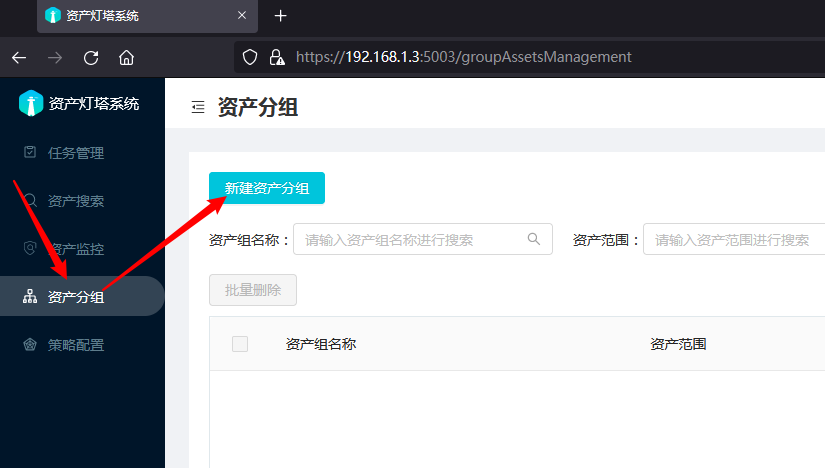

1、资产分组

资产分组功能用于整合资产范围内的域名资产到资产组中,用户也可以对资产组范围内的资产进行监控,实时监控新增资产。

新建资产组,可以通过批量导入的方式将资产范围内的域名资产添加到资产组中,一个资产组中可以包含多个域名信息。

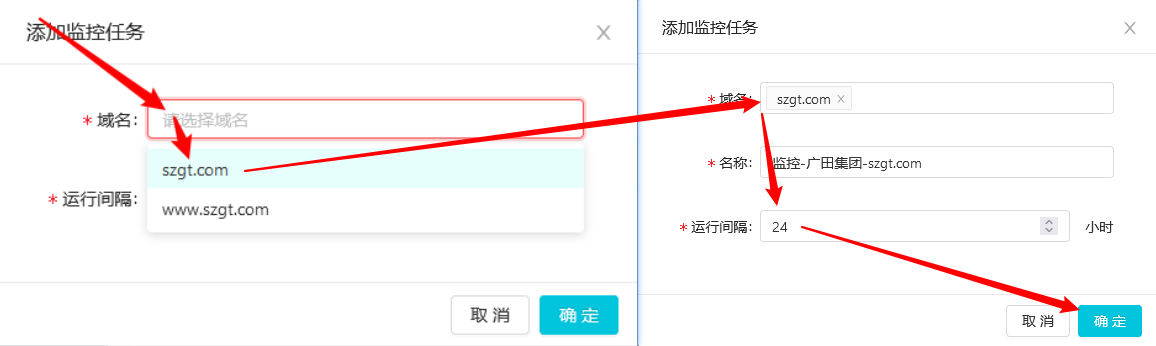

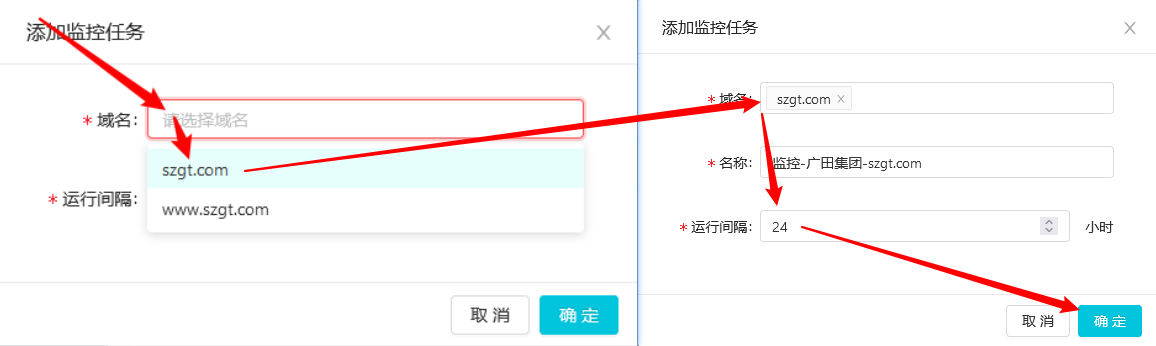

添加监控任务

通过指定资产组,和添加监控任务操作,可以下发域名资产的监控任务到ARL中,后台将会根据运行间隔对监控任务内的资产进行扫描,用于发现监控新增的资产。

选择要监控的域名,设置运行的时间间隔。

运行间隔时间不能小于6个小时

添加成功后,点击资产监控可以查看到所有的监控任务。

通过资产分组中的添加监控任务之后,资产监控中将会展示正在运行的监控任务,运行的次数,运行间隔等信息,用户也可以通过资产组范围ID来检索监控范围内的相关资产内容。

在任务管理中也会添加监控任务。

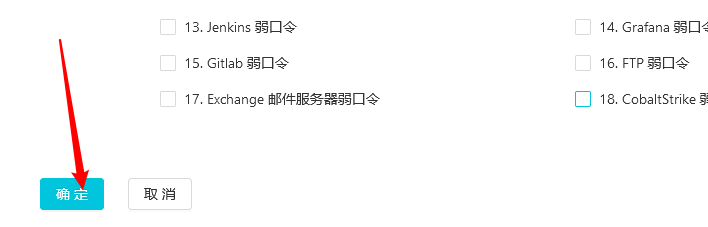

2、新建策略

通过创建不同的策略,可以对资产进行不同方案的扫描,可以针对不同类型的资产,根据资产的功能创建指定的策略。

设置策略的名称和策略描述,描述可以不用填写

1)域名和IP配置

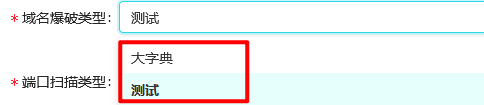

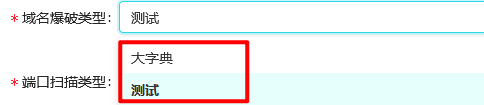

域名爆破类型:选择对域名爆破的字典

大字典:常用2万字典大小;

测试:少数几个字典,常用于测试功能是否正常。

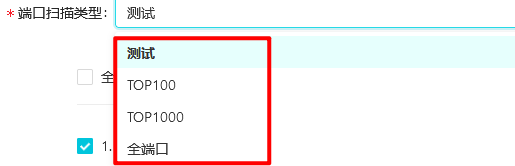

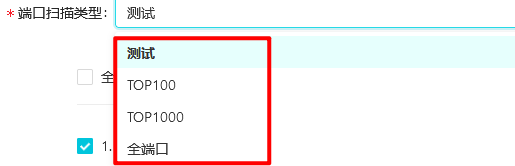

端口扫描

类型:

测试:少数几个端口

TOP1000:常用top 1000端口

TOP100:常用top 100端口

全部端口:所有端口1-65535

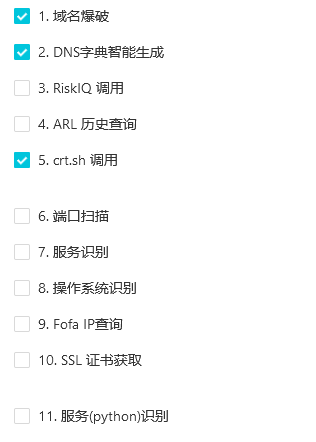

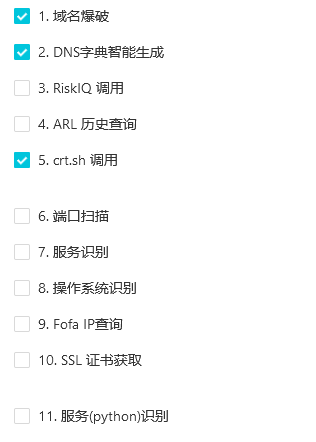

域名爆破:是否开启域名爆破

DNS字典智能生成:根据已有的域名生成字典进行爆破

Riskiq 调用:利用RiskIQ API进行查询域名

ARL 历史查询:对arl历史任务结果进行查询用于本次任务

crt.sh 调用:利用 crt.sh 网站 API 进行子域名发现

端口扫描:是否开启端口扫描,不开启站点会默认探测80,443

服务识别:是否进行服务识别,有可能会被防火墙拦截导致结果为空

操作系统识别:是否进行操作系统识别,有可能会被防火墙拦截导致结果为空

Fofa IP查询:利用Fofa API进行查询域名

SSL 证书获取:对端口进行SSL 证书获取

服务(python)识别:使用python脚本进行服务识别

这里大家根据要收集的信息进行选择即可。

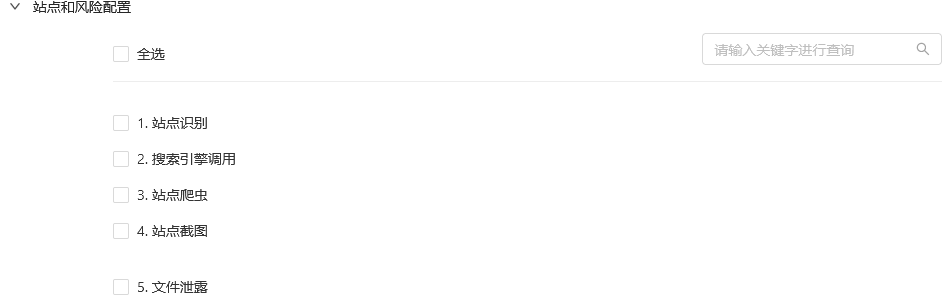

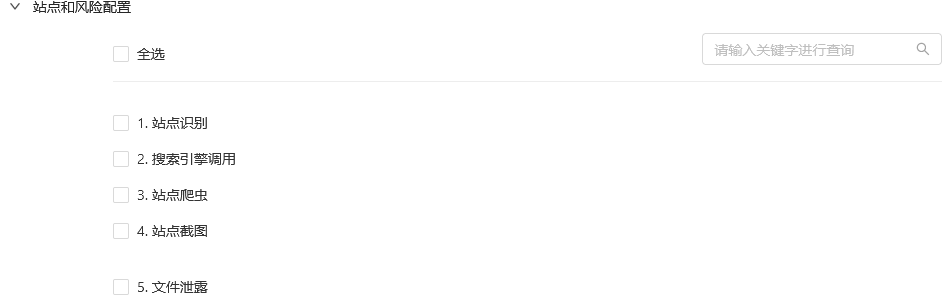

2)站点和风险配置

站点识别:对站点进行指纹识别

搜索引擎调用:利用搜索引擎结果爬取对应的URL

站点爬虫:利用静态爬虫

对站点进行爬取对应的URL

站点截图:对站点首页进行截图

文件泄露:对站点进行文件泄露检测,会被WAF拦截

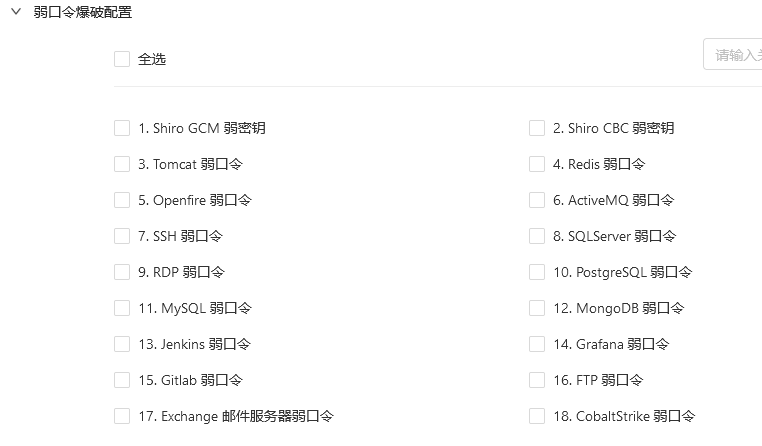

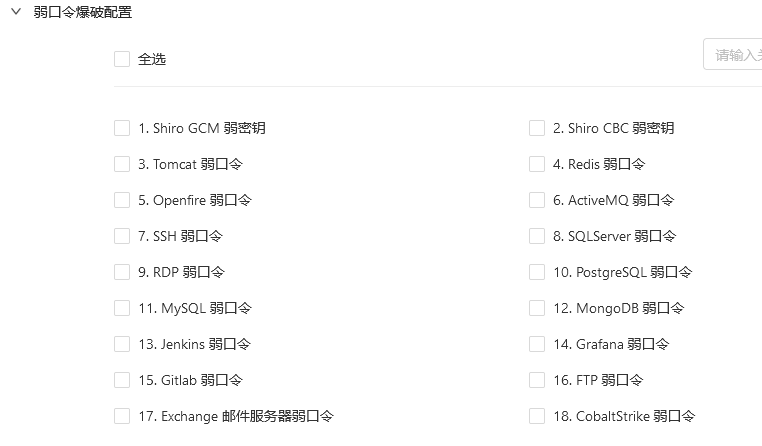

3)弱口令爆破设置

根据需要自行选择即可,这里全部选择。

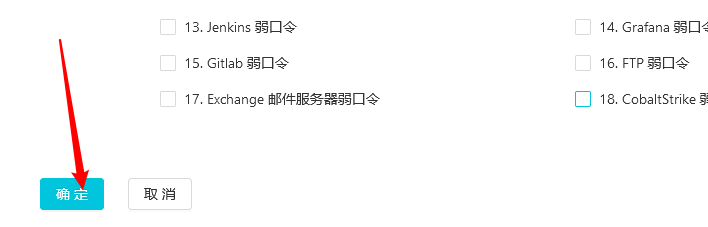

都设置完了,点击确定按钮。

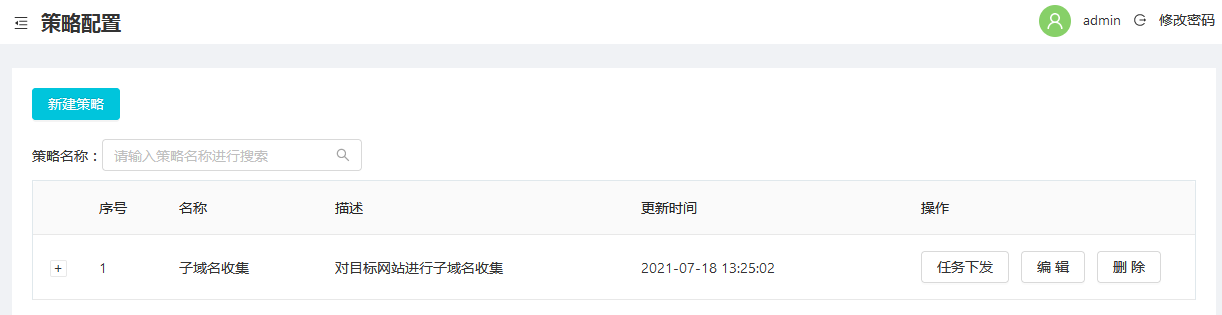

在策略配置列表可以看到我们新添加的策略。

任务下发对资产进行扫描和探测。

任务类型:

资产侦查任务:目标支持IP、IP段和域名,对资产进行端口识别、服务识别、系统识别等。

风险巡航任务:目标需要输入确定的地址(IP或域名),对资产进行风险扫描。

这里我们选择资产侦查任务,输入目标后点击确定。

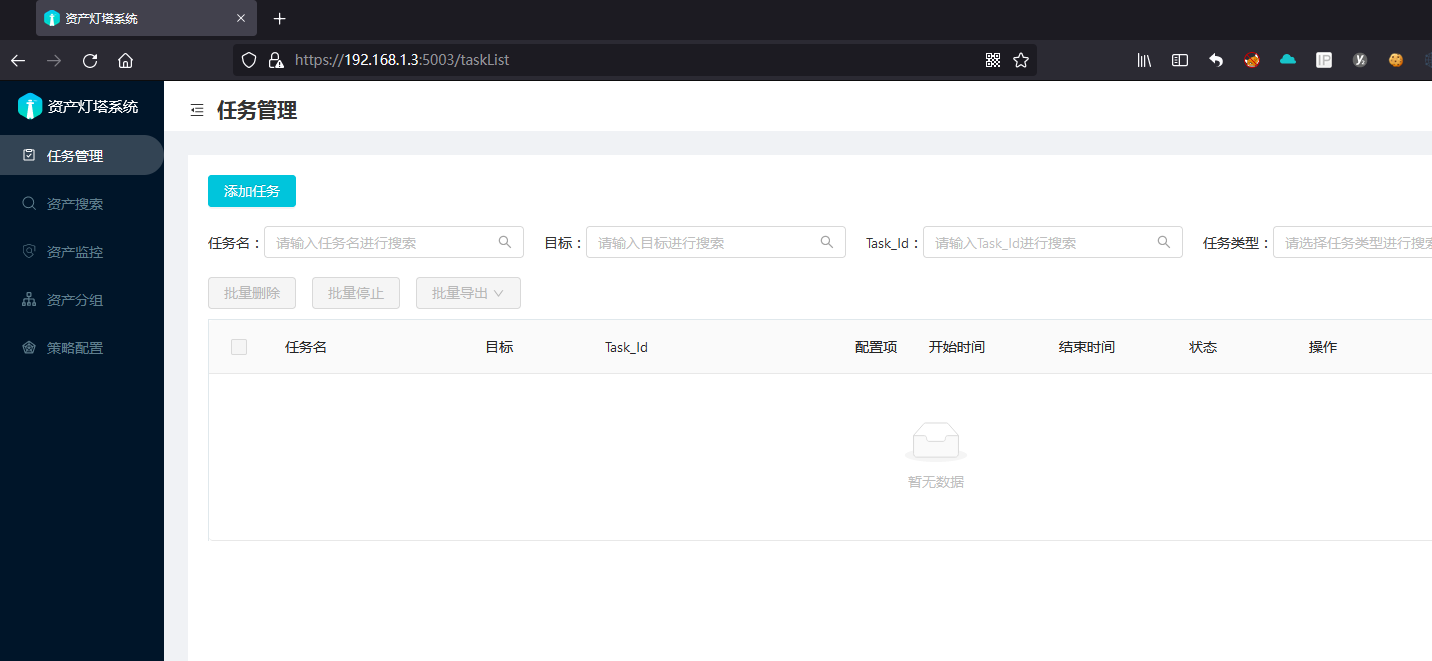

任务下发成功后,可以到任务管理里查看。

等待任务执行完成,点击任务名或Task_id就可以查看结果了。

3.5.4 资产侦察灯塔系统升级

[root@xuegod63 ~]# cd /root/ARL

[root@xuegod63 ~]# git pull

[root@xuegod63 ~]# cd /root/ARL/docker

[root@xuegod63 ~]# docker-compose pull

[root@xuegod63 ~]# docker-compose up -d

3.6 Google搜索引擎的使用技巧

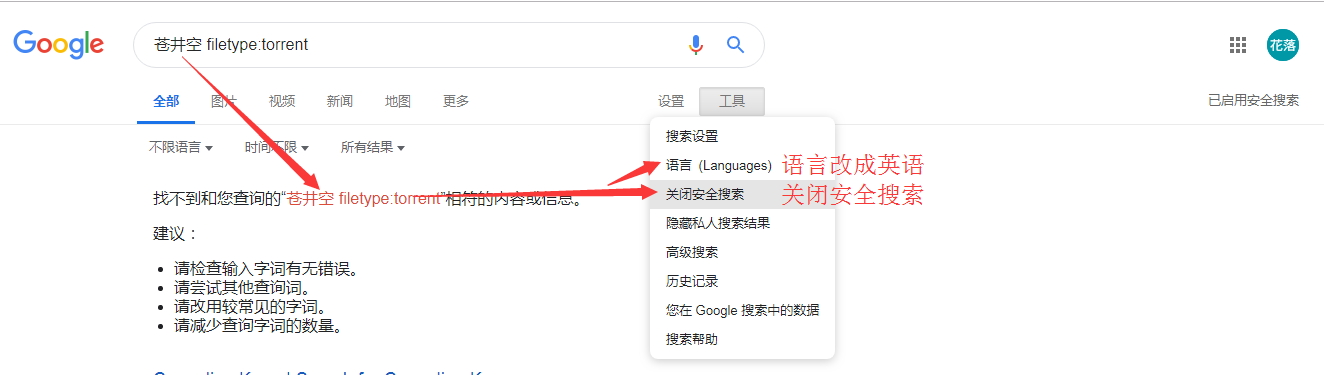

我们通常使用搜索引擎都是直接搜索自己想要的内容,正常情况下我们都是直接使用语言进行描述问题来进行搜索,然后搜索引擎也有特定语法可以使用,熟练掌握搜索引擎的语法可以让你的搜索效率和准确率大幅度提升,当然我们学习这种技巧是为了寻找存在漏洞的页面,或者存在敏感信息的文件。

Google常用语法说明

site 指定域名

inurl URL中存在的关键字页面

intext 网页内容里面的关键字

Filetype 指定文件类型

intitle 网页标题中的关键字

link 返回你所有的指定域名链接

info 查找指定站点信息

cache 搜索Google里的内容缓存

技巧1:inurl,拆开来,就是in url ,它的作用是限定在url中搜索。

例:输入内容:inurl:qq.txt

我们可以看到有很多存在QQ账号密码信息的页面,不过时间是比较久远的。这里只是演示方法。

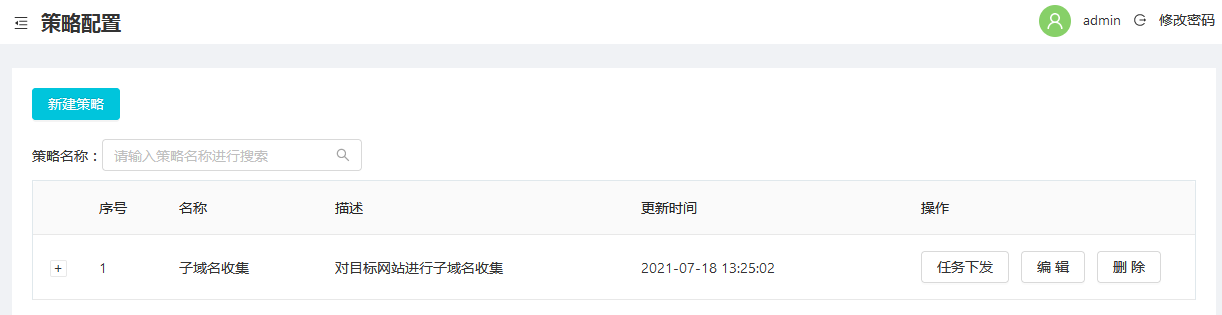

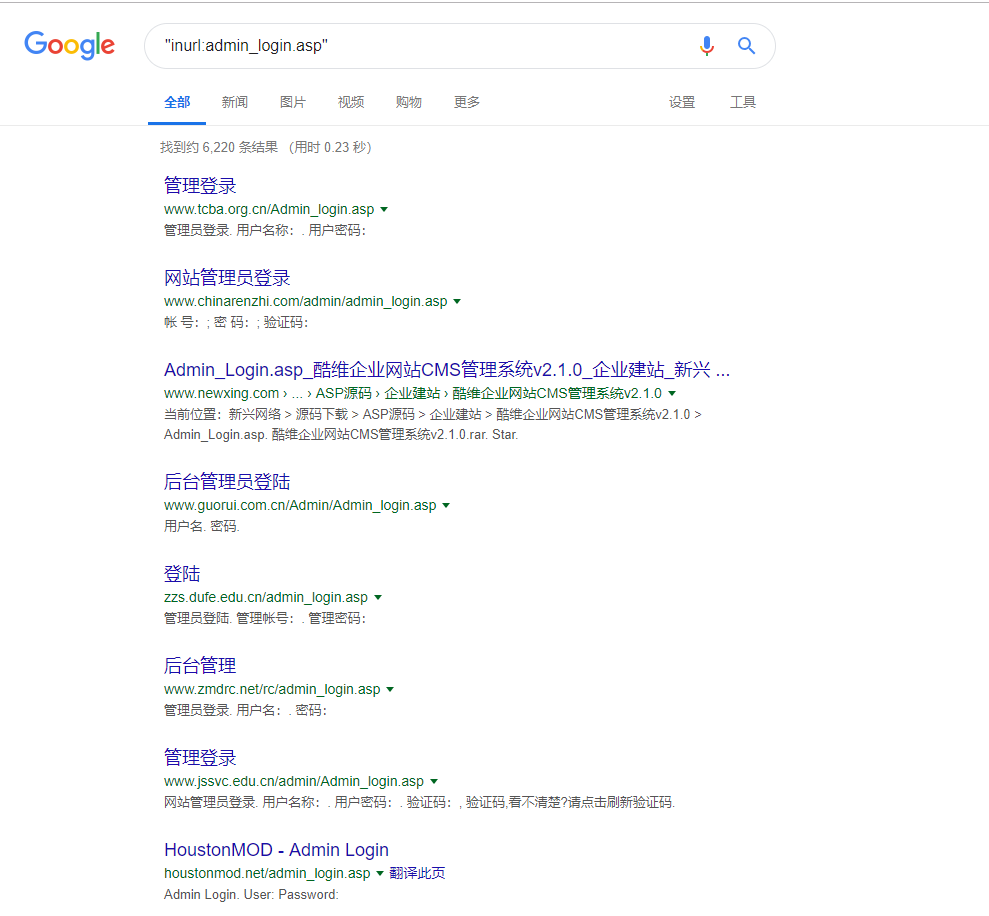

技巧2: "inurl:admin_login.asp" 查找后台登录页面

我们可以看到全部都是后台登录的页面。

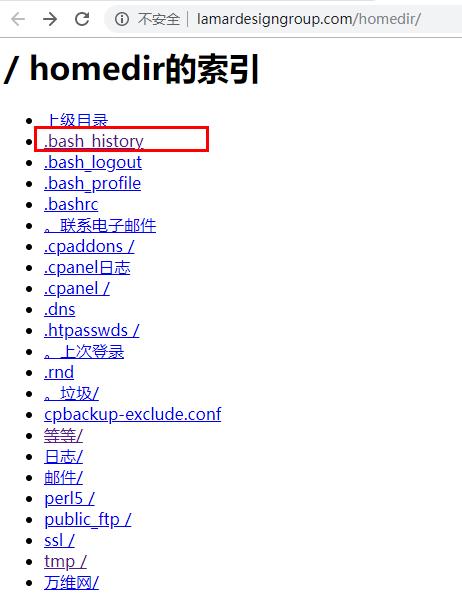

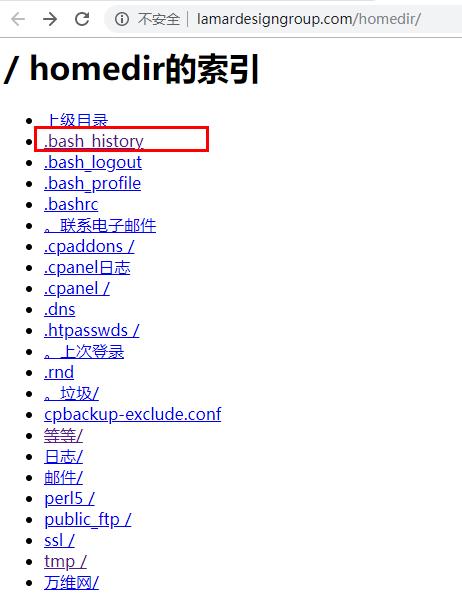

技巧3 “intitle:index.of .bash_history”

intitle表示标题

index.of表示包含index.of字段,出现该字段表示网站目录是对我们开放的,我们可以查看到网站目录下的所有文件信息。

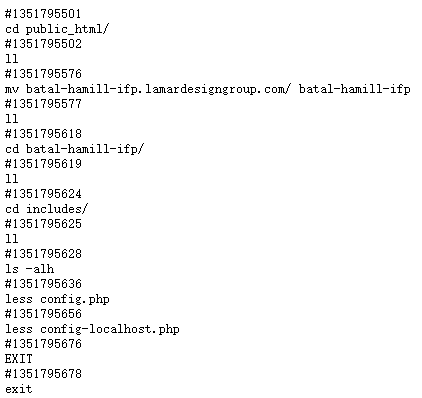

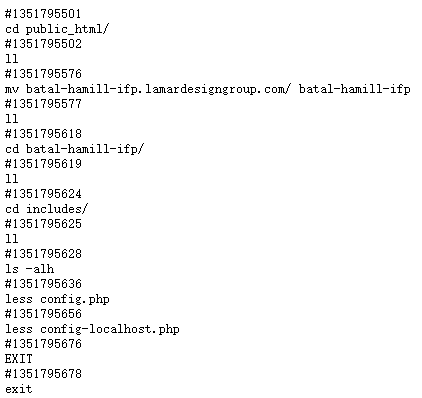

.bash_history 表示我们要筛选的文件名称,也可以替换成其他的敏感信息文件,该文件记录了用户的历史命令记录

http://www.lamardesigngroup.com/homedir/

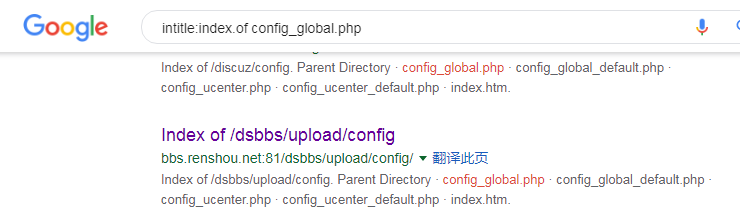

例2:查找mysql的配置文件my.cnf

如:https://www.artila.com/download/9200/Linux/Utility/mysql-all/mysqld/etc/

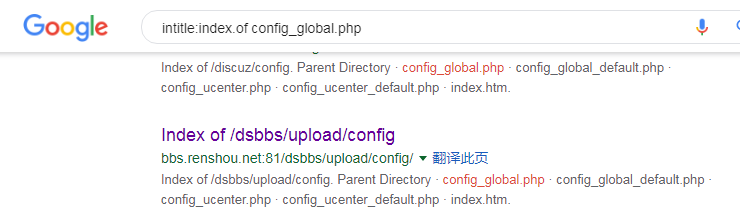

例3:查找discuz论坛中存储mysql密码的配置文件config_global.php

intitle:index.of config_global.php

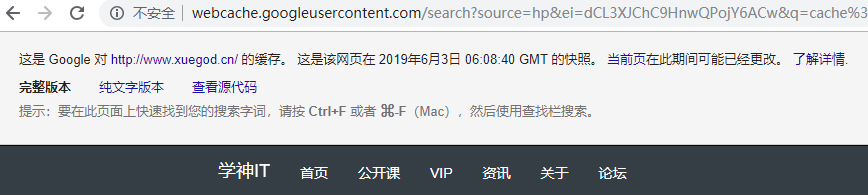

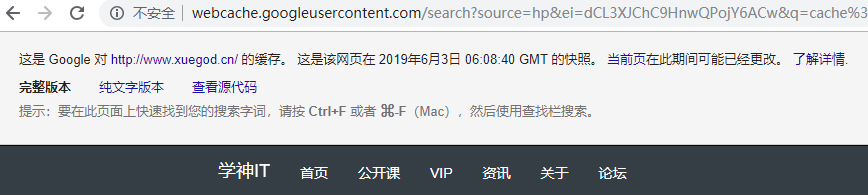

技巧 4 “cache:xuegod.cn”

cache返回的结果是被搜索引擎收录时的页面,比如一些页面被删除了,我们通过cache还是可以访问。

我们看到Google缓存的日期为6月3日,他也会提示我们当前页面可能已经更改,所以我们查看一些被删除的内容是完全可能的。

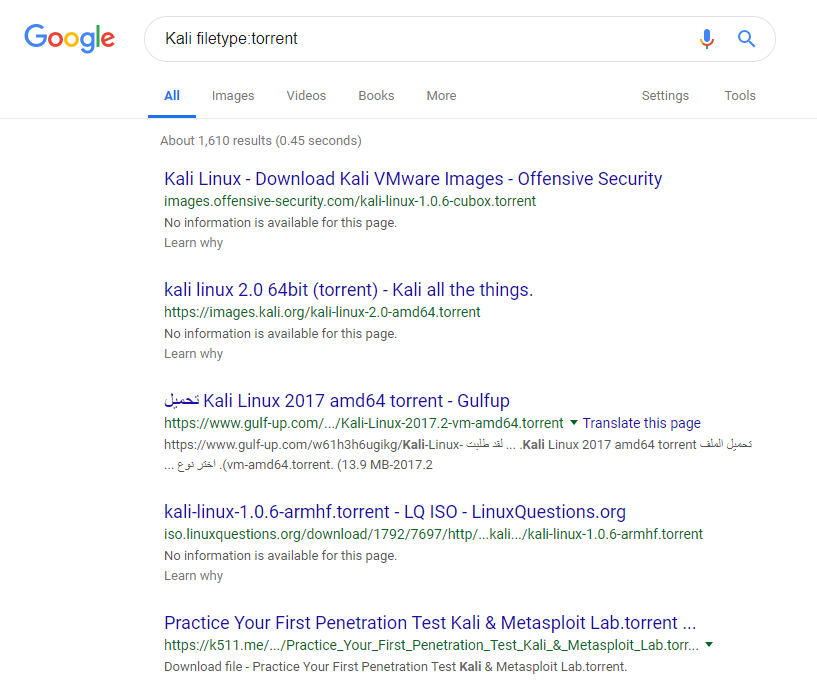

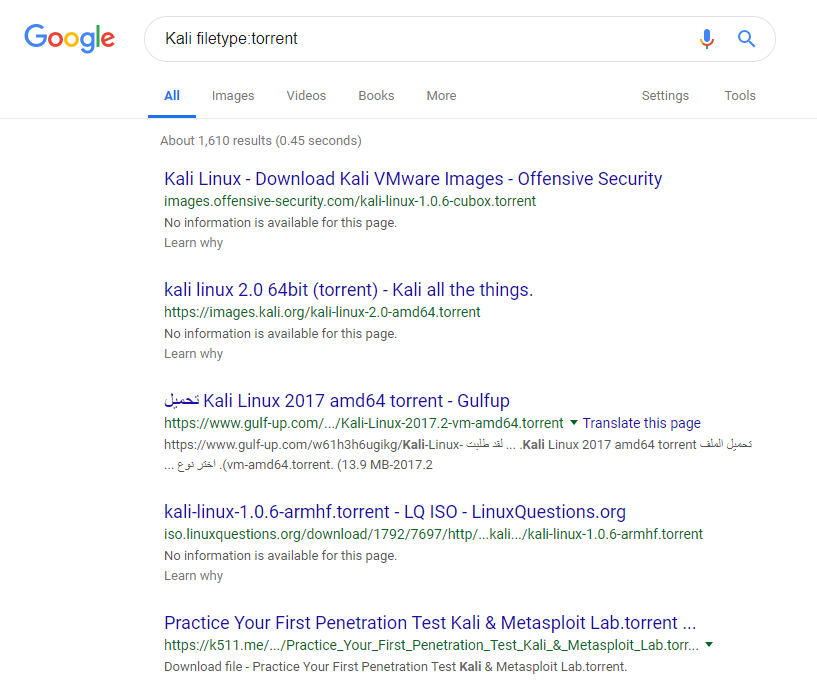

技巧5 “Kali filetype:torrent”

Kali是我们要搜索的关键字,至于同学们关心什么奇怪的内容老师就不知道了。手动斜眼笑。

filetype指定文件类型

torrent文件类型名称,torrent是种子文件,可以填写任意扩展名。

我们可以找到很多Kali相关的种子文件,当然这些就比较老了,不建议同学们下载使用,同学们使用老师提供的官方版本即可。

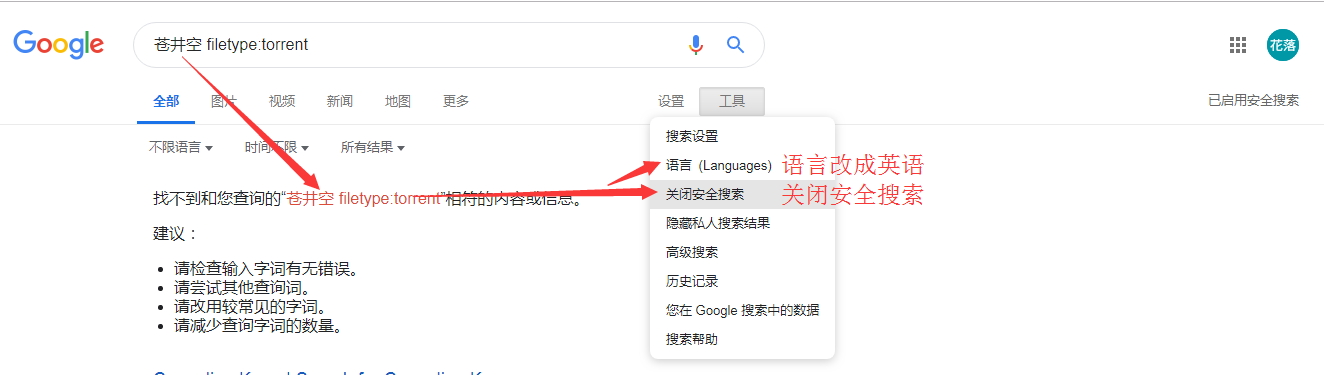

扩展:

技巧 6 “apache site:bbs.xuegod.cn”

apache是我们搜索的关键字

site可以查询网站的收录情况

http://bbs.xuegod.cn目标网站:学神官方论坛

使用场景,我们通常在一些网站中找到一些有用的信息是非常麻烦的 ,因为站内的搜索功能并不是那么好用,所以我们使用该方式可以快速的查找到自己想要的信息。

我们可以看到搜索到的内容都包含了apache.

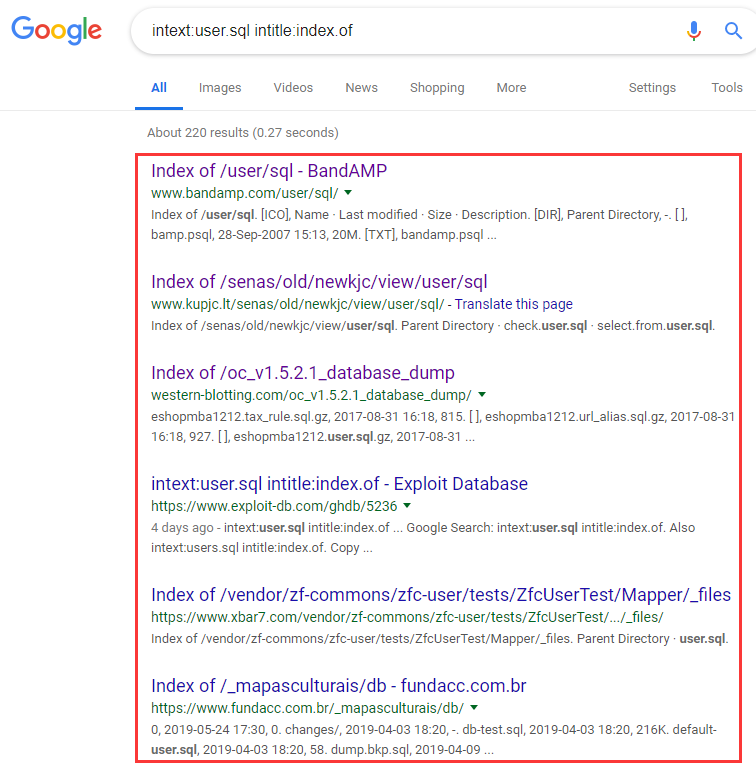

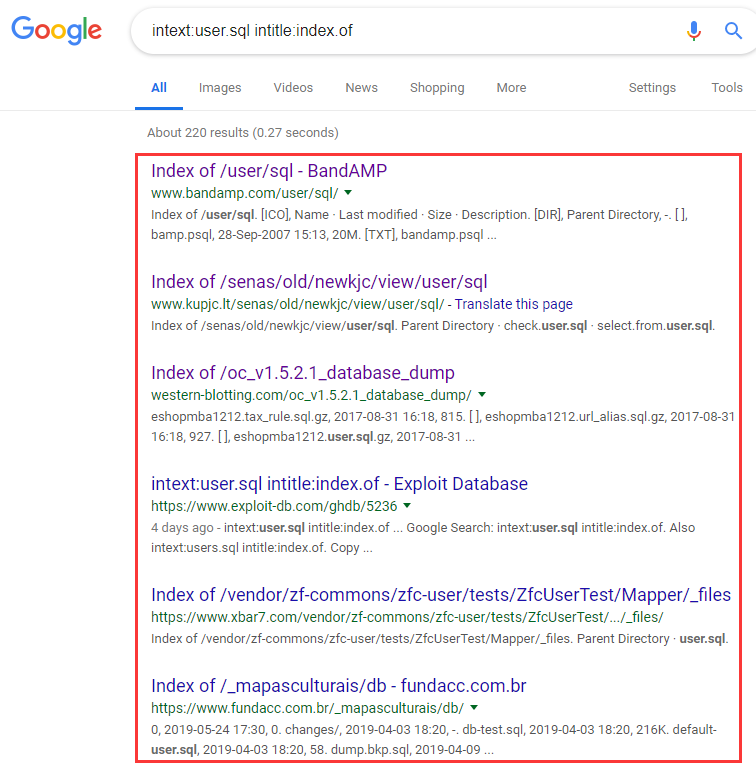

技巧 7 “intext:user.sql intitle:index.of” 组合使用技巧

intext:user.sql查询包含user.sql用户数据库信息的页面

intitle:index.of表示网站目录是开放状态。

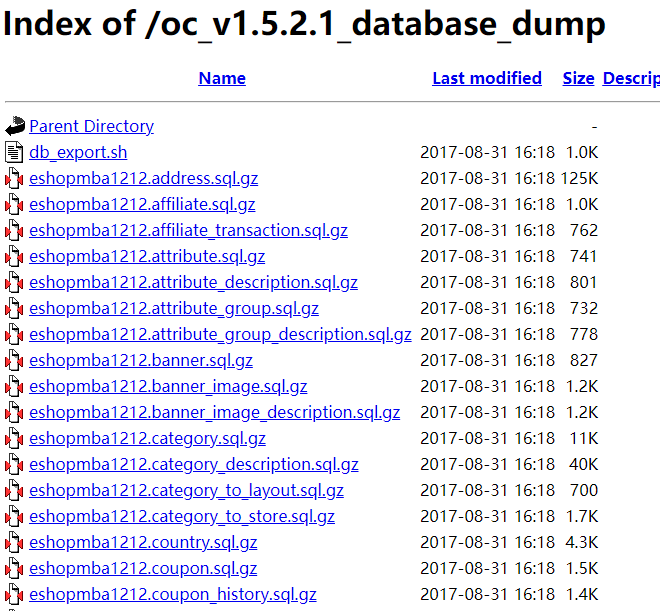

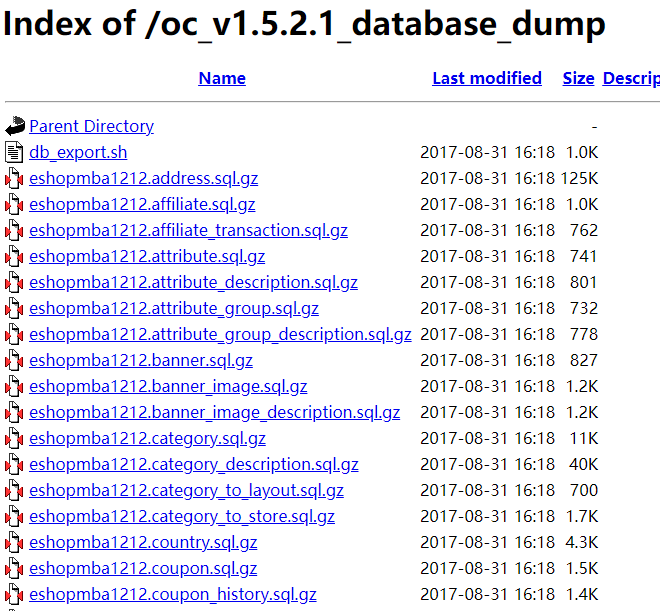

我们可以看到有很多页面都包含了敏感信息。老师找到了一个数据库备份的页面。

http://western-blotting.com/oc_v1.5.2.1_database_dump/

我们可以看到这应该是一个备份数据库的地方

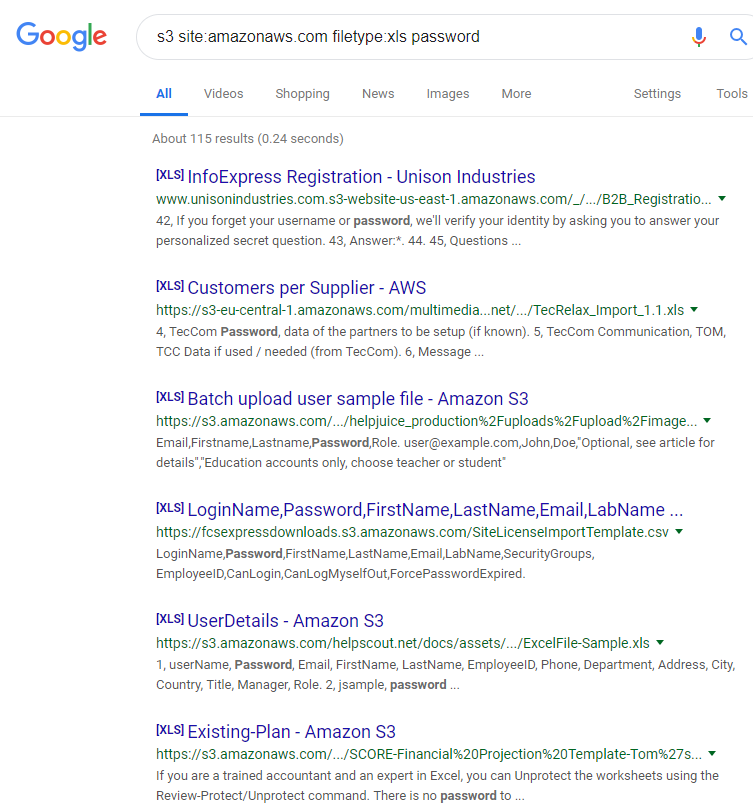

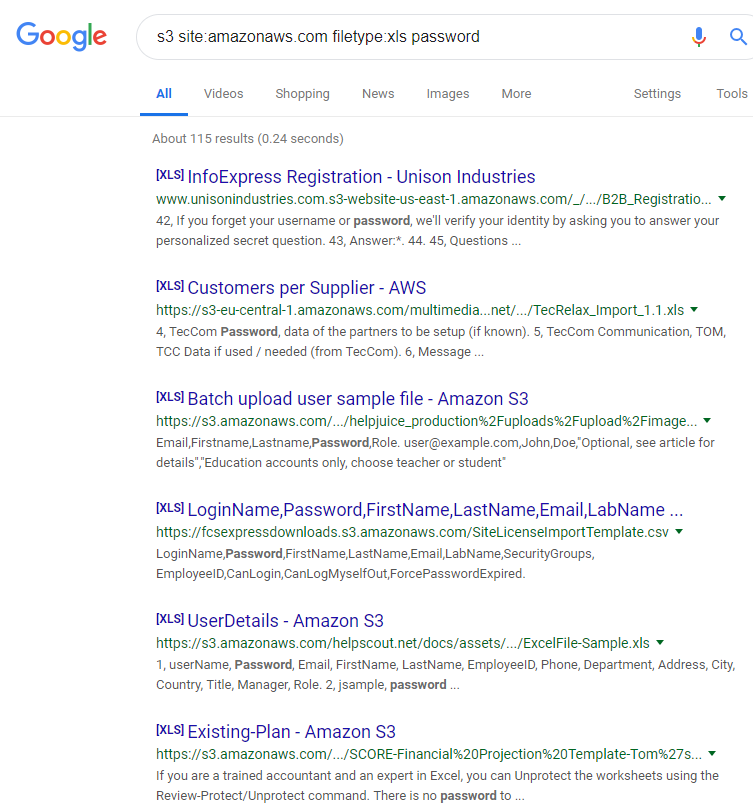

技巧 8 “s3 site:http://amazonaws.com filetype:xls password”

s3关键字,亚马逊的一种服务器类型。

site:http://amazonaws.com目标是亚马逊云平台。

filetype:xls password文件类型xls包含密码的文件。

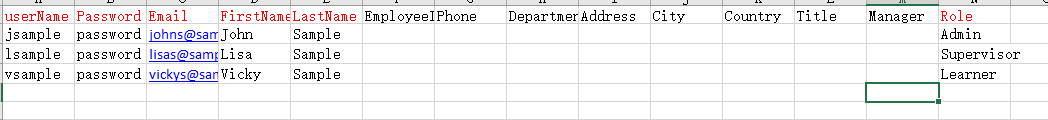

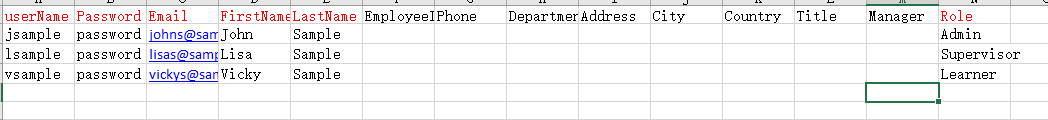

我们点开一些链接会自动下载xls的表格文件文件中包含了用户名密码信息。

这里给大家提个醒,不要下载什么文件都直接打开,一定要开启杀毒软件,原因是黑客会利用我们这种行为,伪造一个包含信息的页面,我们打开页面后下载的文件就有可能是包含病毒的文件。

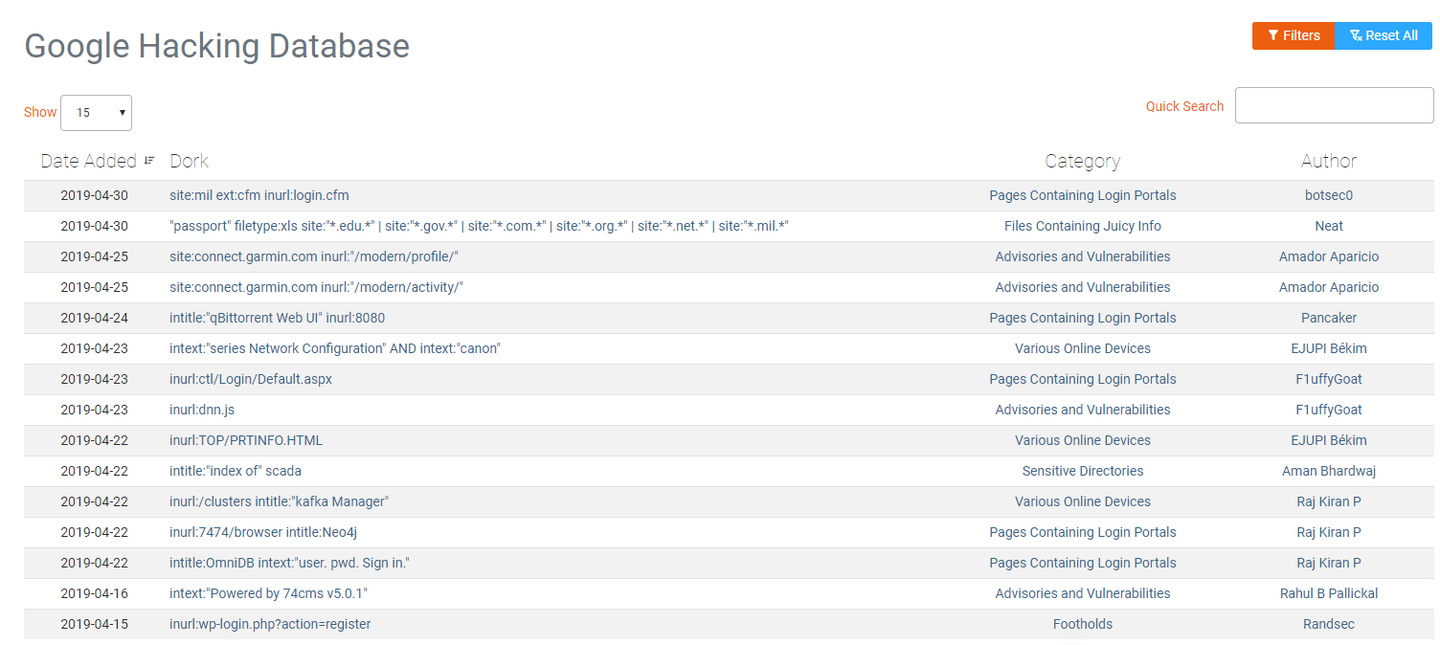

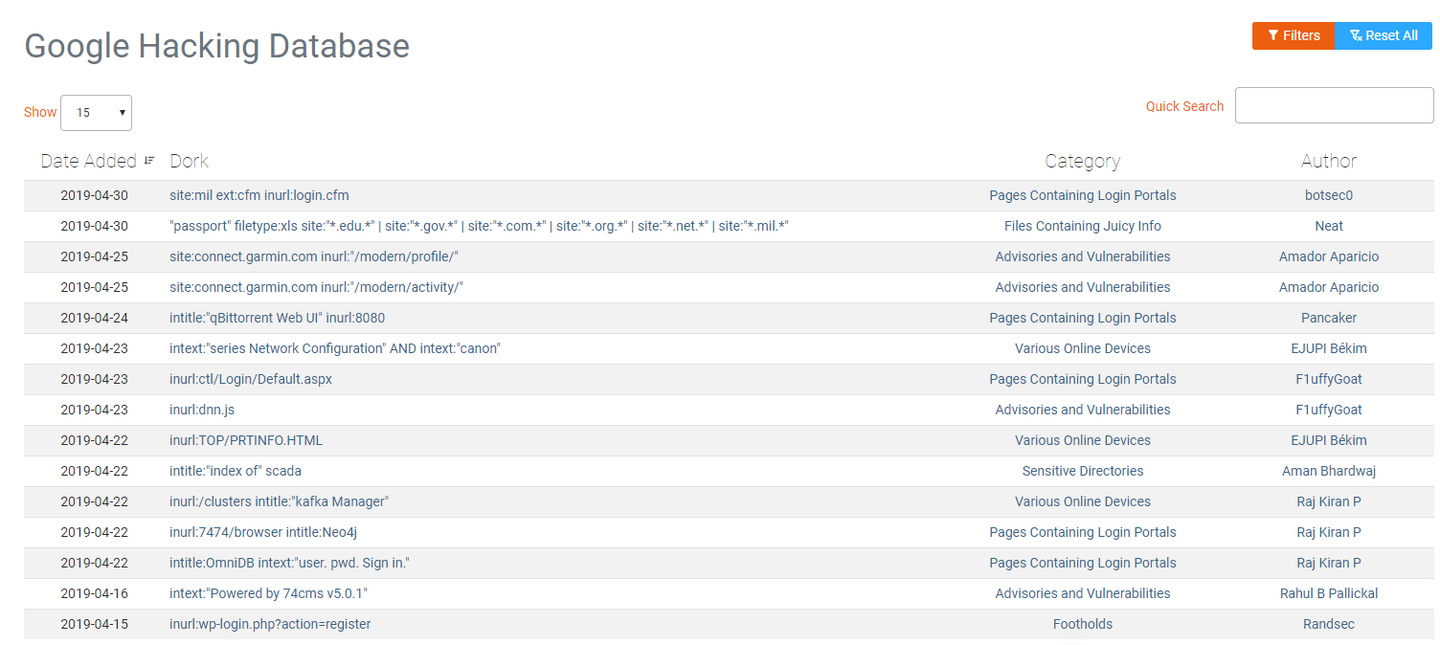

总结:谷歌黑客

数据库:https://www.exploit-db.com/google-hacking-database

在谷歌黑客数据库中有大量的搜索引擎语法以及搜索案例如下:

同学们可以多尝试学习其中的一些特殊用法。